MDM (Mobile Device Management), gérer et sécuriser la flotte mobile d'entreprise

Le Mobile Device Management (MDM) configure, sécurise et supervise la flotte mobile (smartphones, tablettes, ordinateurs) depuis une console unique. C'est le pivot de la gouvernance mobile pour PME et ETI.

Gérer 200 smartphones, 80 ordinateurs portables et quelques tablettes répartis entre le bureau, le télétravail et la mobilité commerciale, c’est le quotidien des DSI de PME et ETI. Le Mobile Device Management (MDM) est le logiciel qui permet de reprendre la main sur cet inventaire éclaté, en configurant, sécurisant et supervisant tous les terminaux depuis une console unique. Pour une entreprise, un système MDM bien déployé ne se limite pas à un outil de contrôle technique, il devient le pivot de la gouvernance de la flotte mobile d’entreprise, au croisement de la cybersécurité, de la conformité RGPD et NIS 2, et de la productivité quotidienne des équipes.

Les principes d’un logiciel MDM (Mobile Device Management)

Pourquoi le MDM est devenu central dans la flotte mobile d’entreprise

La généralisation du télétravail et des usages nomades a transformé la manière dont les collaborateurs accèdent aux données d’entreprise. Un smartphone connecté au Wi-Fi domestique, un ordinateur portable utilisé chez un client, une tablette en point de vente, autant d’extensions du système d’information qui échappent au périmètre physique du bureau. Cette ouverture est devenue irréversible. Sans encadrement, elle transforme chaque terminal en porte d’entrée potentielle vers le SI.

Le Mobile Device Management résout ce problème par une logique de centralisation de la gestion des appareils mobiles. Chaque terminal reste conforme, sécurisé et à jour, quel que soit l’endroit où il se trouve. Pour les DSI, le MDM agit comme une tour de contrôle de la mobilité, une surcouche qui traduit la politique de sécurité de l’entreprise en configurations concrètes appliquées en temps réel.

Qu’est-ce qu’un logiciel MDM (Mobile Device Management) ?

Un logiciel MDM est à la fois une solution technique et une pratique de gouvernance de la mobilité. Côté outil, il s’agit d’une console d’administration capable d’enrôler, paramétrer et contrôler tous les terminaux d’entreprise (smartphones, tablettes, ordinateurs portables, objets connectés IoT). Côté méthode, il s’agit de la traduction opérationnelle d’une politique de sécurité Zero Trust à l’échelle du parc.

Dans un environnement hétérogène mêlant iOS, Android, Windows et macOS, le MDM agit comme un chef d’orchestre de la gestion des terminaux mobiles, en pilotant la configuration, les mises à jour et la conformité. Chaque appareil cesse d’être un risque isolé pour devenir un maillon administré dans une architecture cohérente.

Les grandes organisations étendent désormais cette logique vers le UEM (Unified Endpoint Management), qui unifie la gestion des postes fixes, mobiles et IoT dans une même interface. Mais pour la majorité des PME et ETI, le MDM reste le point d’entrée naturel vers une mobilité maîtrisée, avant d’envisager une montée en gamme vers l’EMM ou l’UEM.

Comment fonctionne un système MDM ? Architecture client-serveur et enrôlement

Derrière son apparente simplicité, un système MDM repose sur une architecture client-serveur. Le serveur (hébergé sur site ou dans le cloud) définit les politiques de sécurité et de configuration. Les terminaux, considérés comme des clients, reçoivent ces instructions en temps réel via un agent installé sur l’appareil. Cette approche, décrite dans le NIST 800-124r2, reste la référence pour la gestion sécurisée des appareils mobiles en entreprise.

Tout commence par l’enrôlement. Chaque appareil est enregistré dans la solution MDM, le plus souvent via son IMEI ou une clé d’invitation envoyée à l’utilisateur. Une fois enrôlé, le terminal se voit attribuer un profil d’utilisateur, des règles de configuration et un ensemble de politiques de sécurité. Le processus diffère selon le contexte d’usage, et c’est précisément ce qui distingue un déploiement BYOD d’un déploiement en parc entièrement géré.

| Contexte | Propriété de l’appareil | Périmètre du MDM | Méthode d’enrôlement |

|---|---|---|---|

| BYOD (Bring Your Own Device) | Utilisateur | Conteneur professionnel uniquement | Work Profile Android ou User Enrollment iOS |

| Appareil d’entreprise géré | Entreprise | Contrôle complet du terminal | Apple Business Manager (ADE/ABM), Android Enterprise zero-touch |

| Pilote ou petite flotte | Variable | Selon politique | Account-Driven Enrollment (iOS), enrôlement manuel par QR code |

| Terminaux durcis logistique/industrie | Entreprise | Contrôle complet et mode kiosque | Apple Configurator ou OEMConfig Android |

En BYOD, le MDM ne touche jamais à la sphère privée. L’espace professionnel reste strictement isolé du reste du téléphone, via le Work Profile sur Android ou le User Enrollment sur iOS, deux mécanismes conçus pour respecter la vie privée des collaborateurs. Sur les appareils d’entreprise, le terminal fonctionne main dans la main avec un forfait mobile pour entreprise, et l’administrateur dispose d’un contrôle complet sur la configuration, les applications et la sécurité.

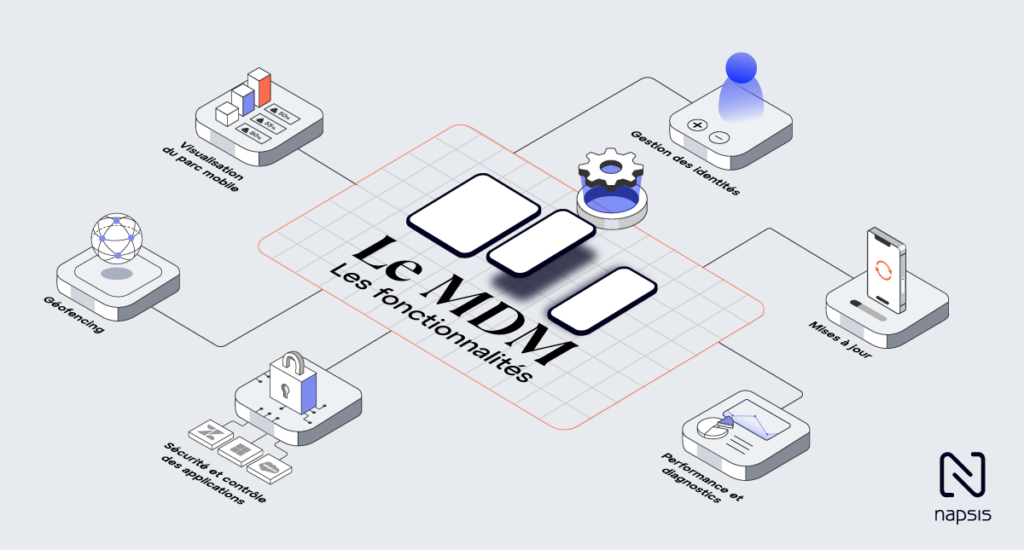

Les fonctionnalités d’une solution MDM pour la gestion des terminaux mobiles

Une fois la flotte enrôlée, le MDM devient une véritable console de supervision qui couvre simultanément la configuration, la sécurité, la maintenance et la conformité. Les fonctionnalités s’organisent autour de sept axes complémentaires, dont chacun adresse un risque ou un besoin opérationnel précis.

Gestion des paramètres réseau et de la connectivité

Les administrateurs préconfigurent le Wi-Fi d’entreprise, le réseau privé virtuel, les certificats et les accès aux ressources internes. L’utilisateur n’a plus à manipuler ces réglages sensibles, tout est appliqué automatiquement selon son profil et son rôle dans l’organisation. Cette automatisation réduit les erreurs manuelles et garantit une connexion sécurisée, en particulier pour les terminaux itinérants qui basculent entre réseaux professionnels et publics.

Sécurité et conformité des terminaux mobiles

Le MDM applique des politiques de sécurité strictes sur l’ensemble du parc, qu’il s’agisse de l’imposition de mots de passe complexes, du verrouillage automatique après inactivité, de la restriction d’installation d’applications hors catalogue, du verrouillage ou de l’effacement à distance en cas de perte ou de vol, ou encore de l’activation du MFA sur les accès sensibles. Certaines solutions MDM autorisent un effacement sélectif des seules données professionnelles, ce qui respecte la sphère personnelle des collaborateurs tout en garantissant la conformité au RGPD.

Contrôle des applications et conteneurisation

Le MDM gère le cycle de vie applicatif complet, de l’installation jusqu’à la suppression en passant par les mises à jour et le suivi des versions. Il définit des listes blanches et noires, surveille les permissions accordées par les utilisateurs, et applique une surcouche de conteneurisation pour contrôler le type de données échangées entre applications professionnelles et personnelles. Cette logique s’étend logiquement à l’application d’une politique d’e-mail et d’antispam cohérente sur les terminaux mobiles, parce que la messagerie reste le premier vecteur d’attaque sur smartphone.

Gestion des identités et des accès

Les profils utilisateurs sont associés à des droits précis selon le rôle, le métier ou le niveau hiérarchique. Le logiciel MDM s’intègre avec les annuaires d’entreprise comme Active Directory et Azure AD/Entra ID pour assurer une authentification unifiée. Des règles d’accès contextuelles (localisation, type de réseau, plage horaire, version d’OS) renforcent la défense en profondeur, dans une logique Zero Trust où aucun terminal n’est considéré comme fiable par défaut.

Automatisation des mises à jour et homogénéité du parc

Les mises à jour d’applications, de système d’exploitation et de politiques de sécurité sont planifiées et déployées automatiquement, sans intervention de l’utilisateur. Le MDM garantit ainsi une homogénéité du parc et la correction rapide des vulnérabilités, en cohérence avec les principes du NIST sur la réduction de la surface d’attaque. Cette automatisation est cruciale pour les flottes Android, où la fragmentation des versions complique le maintien en condition de sécurité.

Sauvegarde, restauration et monitoring de conformité

Les terminaux sont sauvegardés à intervalles réguliers, ce qui permet une restauration rapide en cas de panne, de remplacement ou de réinitialisation. Le MDM collecte également des indicateurs de conformité, de performance et de sécurité, et génère des rapports détaillés sur les changements de configuration, les incidents et les alertes. Ces rapports nourrissent les audits internes et les démarches de conformité comme ISO 27001 ou NIS 2.

Géolocalisation et géofencing

Certaines plateformes proposent des fonctions de géofencing qui définissent un périmètre géographique autorisé pour chaque terminal. Si l’appareil quitte la zone définie, une alerte est déclenchée ou les accès aux données sensibles sont automatiquement suspendus. Utilisées avec discernement (et dans le respect du droit du travail), ces mesures renforcent la protection des appareils à haut risque comme ceux affectés aux dirigeants ou aux équipes manipulant des données sensibles.

Les bénéfices d’un logiciel MDM pour l’entreprise

Une gestion de flotte mobile simplifiée et industrialisée

Déployer ou remplacer des terminaux cesse d’être une corvée. L’enrôlement automatisé et la configuration à distance assurent une mise en service rapide et homogène. Les administrateurs gagnent du temps, les utilisateurs disposent d’un équipement prêt à l’emploi dès le premier jour, et la DSI réduit les erreurs manuelles qui font la richesse des tickets d’incident. Sur une flotte de 100 smartphones renouvelés tous les trois ans, le gain de temps administratif se chiffre en semaines de travail récupérées.

Une sécurité accrue des données mobiles

Le système MDM renforce la sécurité de bout en bout en intégrant les politiques d’authentification, de chiffrement et de contrôle applicatif. Il s’inscrit dans la logique de la directive NIS 2 qui impose une résilience accrue des systèmes critiques en Europe. Chaque terminal mobile devient un point de confiance plutôt qu’un vecteur de risque, et la posture de cybersécurité gagne en cohérence sur l’ensemble de la chaîne, du data center au smartphone du commercial.

Une conformité facilitée et auditable

Le MDM aide à répondre aux exigences de conformité (RGPD, HIPAA, SOC 2, ISO 27001, NIS 2) en assurant le suivi des politiques appliquées et la journalisation des accès, le tout appuyé par un hébergement souverain pour les organisations soumises à des exigences de souveraineté des données. La séparation stricte entre sphère privée et professionnelle dans le cadre du BYOD protège simultanément l’entreprise et l’utilisateur, ce qui devient un argument concret face aux représentants du personnel lors du déploiement.

Un gain de productivité pour les équipes

Les utilisateurs n’ont plus à configurer manuellement leurs applications, leur VPN ou leur compte de messagerie. Le MDM simplifie leur quotidien tout en garantissant un environnement sécurisé et conforme. La mobilité devient fluide, sans compromis entre ergonomie et sécurité, ce qui est précisément ce que recherchent les directions générales quand elles approuvent les budgets de gestion des appareils mobiles.

MDM, EMM et UEM : vers une gestion unifiée des terminaux mobiles

Le MDM s’inscrit dans un écosystème plus large de gestion unifiée des terminaux. Les solutions EMM (Enterprise Mobility Management) intègrent la gestion des contenus et des applications mobiles en plus du contrôle des terminaux. Le UEM (Unified Endpoint Management) fusionne la gestion des postes fixes, mobiles et IoT dans une même interface. L’ajout d’une solution EDR complète la supervision par une couche de détection et de réponse comportementale aux menaces, ce qui devient indispensable face aux attaques modernes qui contournent les protections statiques.

L’enjeu n’est plus seulement de gérer des appareils, mais de piloter la mobilité comme un tout dans un environnement sécurisé, conforme et productif. Dans un contexte hybride où les collaborateurs alternent bureau, domicile et terrain, cette gouvernance devient un pilier de la cybersécurité moderne. Le MDM est bien plus qu’une console de gestion, c’est un socle de confiance pour la mobilité en entreprise, capable d’allier sécurité, conformité et simplicité d’usage.

Comment choisir un logiciel MDM ou une solution Mobile Device Management ?

Une fois le principe compris, la vraie question opérationnelle est de savoir quel logiciel MDM choisir pour sa flotte mobile. Si les interfaces se ressemblent souvent, tous les outils ne répondent pas aux mêmes enjeux. L’objectif n’est pas de cocher toutes les options possibles, mais de sélectionner une solution MDM adaptée à la taille du parc, à la diversité des OS et aux contraintes de sécurité de l’organisation.

Le premier critère est le périmètre technique. Un MDM conçu uniquement pour iOS ou Android convient à une flotte homogène, mais devient vite une limite dès qu’on ajoute des ordinateurs portables Windows, des Mac ou des terminaux durcis. Vérifier le support des OS (Android, iOS/iPadOS, Windows, macOS, terminaux IoT) est la base. C’est ce qui distingue un simple Mobile Device Management d’une solution plus large de type EMM ou UEM.

Le deuxième critère est le modèle de déploiement. Les solutions MDM en cloud (SaaS) sont devenues le standard pour les PME et ETI, parce qu’elles évitent de maintenir un serveur sur site tout en offrant des mises à jour continues et une haute disponibilité. Un MDM on-premise garde du sens dans certains environnements très réglementés ou isolés du cloud public, mais il implique une véritable administration système, qu’il s’agisse de supervision, de sauvegardes ou de montées de version. Le choix doit refléter la stratégie d’hébergement, la politique de souveraineté et les compétences réelles de l’équipe IT.

Le troisième critère touche à l’intégration. Un bon MDM ne vit pas en silo. Il doit dialoguer avec les annuaires (Active Directory, Azure AD/Entra ID, Google Workspace), les solutions de sécurité (EDR, SIEM), les outils ITSM et éventuellement le SSO. Plus l’intégration est fluide, plus l’enrôlement des appareils s’automatise, les politiques s’appliquent de façon cohérente et les accès se tracent finement. À l’inverse, un MDM mal intégré oblige à multiplier les comptes locaux et les exceptions, ce qui finit par fragiliser la sécurité globale.

Le quatrième critère est le modèle économique. La plupart des solutions MDM sont facturées au terminal de façon mensuelle, avec des paliers de fonctionnalités (MDM de base, gestion applicative avancée, UEM, etc.). Il est tentant de choisir l’offre la plus riche par confort, mais une PME de 80 smartphones n’a pas les mêmes besoins qu’un groupe international avec 15 000 terminaux. L’arbitrage se fait entre couverture fonctionnelle, coût par appareil et simplicité d’exploitation, quitte à démarrer sur un périmètre raisonnable et à élargir ensuite.

Le cinquième critère est souvent sous-estimé, c’est la dimension humaine de l’accompagnement. Un logiciel MDM puissant reste sous-exploité si l’éditeur n’offre pas un support réactif, une documentation claire et des partenaires capables d’accompagner le déploiement. Beaucoup d’entreprises progressent plus vite avec un intégrateur télécom qui maîtrise la solution MDM et connaît les contraintes métier (logistique, retail, santé, flotte de commerciaux), et qui co-construit avec la DSI des politiques réalistes. C’est là que se joue la différence entre « avoir un logiciel MDM installé » et « disposer d’une gestion de flotte mobile réellement pilotée ».

Choisir une solution Mobile Device Management revient donc à arbitrer entre périmètre technique, modèle cloud ou on-premise, capacité d’intégration, coût total et qualité d’accompagnement. Un bon choix est celui qui s’inscrit dans l’architecture IT existante, qui reste exploitable par les équipes, et qui accompagne l’entreprise sur plusieurs années sans l’enfermer dans une impasse technologique.

Exemples concrets de gestion de flotte mobile avec un MDM

Parler de MDM en termes de politiques et de profils est utile, mais c’est dans les usages concrets que la valeur d’un système de gestion des terminaux mobiles se mesure vraiment. Plusieurs scénarios terrain illustrent ce que permet un Mobile Device Management bien paramétré, selon le métier et la typologie de flotte.

Dans une flotte de commerciaux itinérants, l’objectif est de fournir un smartphone prêt à l’emploi dès le premier jour. Au lieu de configurer chaque téléphone à la main, le MDM applique automatiquement le profil associé au poste avec le forfait data, la messagerie professionnelle, la suite bureautique, le RM, l’application de notes de frais et les certificats VPN. Si un collaborateur change d’équipe ou de région, son profil évolue à distance sans intervention physique. En cas de vol ou de perte, l’appareil est localisé, verrouillé puis effacé à distance, ce qui transforme un incident potentiel en péripétie administrative.

Dans la logistique ou l’industrie, on retrouve souvent des flottes de terminaux Android durcis utilisés en entrepôt, en atelier ou sur les quais de chargement. Sans MDM, chaque mise à jour d’application métier impose de récupérer physiquement les appareils, ce qui devient rapidement ingérable au-delà de cinquante terminaux. Avec un logiciel MDM, la DSI pousse les nouvelles versions lors des plages de maintenance, contrôle que tous les terminaux sont à jour et restreint l’usage aux seules applications professionnelles. Les opérateurs gardent un outil simple et robuste, l’IT dispose d’une vision claire du parc.

Autre cas fréquent, les tablettes en point de vente ou en accueil public. Elles servent à présenter un catalogue, signer des contrats, gérer le click & collect ou déclencher des procédures internes. Dans ce contexte, le MDM verrouille la tablette en mode kiosque avec un seul écran d’accueil, une ou deux applications autorisées, aucun accès aux réglages système. En arrière-plan, les équipes marketing poussent de nouveaux contenus ou modifient l’interface sans passer par les équipes locales. La gestion de flotte cède la place à une expérience client uniforme, sécurisée et pilotée à distance.

Pour une PME plus classique composée de postes fixes, d’ordinateurs portables et de quelques dizaines de smartphones, le MDM devient le socle d’une politique de télétravail maîtrisée. Les collaborateurs utilisent leur propre téléphone en BYOD avec un conteneur professionnel isolé, tandis que les ordinateurs portables sont provisionnés avec les mêmes profils de sécurité, VPN et applications que les postes du bureau. L’entreprise cesse de différencier au cas par cas les machines du bureau, du domicile ou en déplacement. La flotte se gère comme un tout, avec les mêmes règles de chiffrement, d’authentification forte et de mise à jour.

On peut enfin citer les environnements soumis à de fortes exigences de conformité (santé, finance, collectivités). Là, le MDM sert de preuve de gouvernance puisqu’il démontre que seuls des terminaux conformes accèdent aux données sensibles, que les accès sont tracés et que les appareils perdus sont immédiatement révoqués. Les rapports fournis par la console MDM alimentent les audits internes, les démarches ISO 27001 et les obligations issues de NIS 2. La gestion des appareils mobiles cesse d’être un sujet purement technique pour devenir un volet à part entière de la conformité globale, au même titre que les autres briques de cybersécurité managée.

FAQ sur le MDM (Mobile Device Management)

Un logiciel MDM est-il réservé aux grandes entreprises ?

Non. Les solutions MDM en SaaS ont démocratisé la gestion des terminaux mobiles. Une PME de 50 collaborateurs administre aujourd’hui sa flotte mobile au même niveau de sécurité qu’un grand compte, sans infrastructure dédiée, pour quelques euros par terminal et par mois. La promesse SaaS du MDM est précisément d’effacer la barrière à l’entrée qui réservait autrefois ces outils aux ETI et grandes entreprises.

Le MDM respecte-t-il la vie privée sur les appareils personnels ?

Oui, à condition d’utiliser le mode adapté. Dans le cadre du BYOD, l’espace professionnel est strictement isolé via le Work Profile Android ou le User Enrollment iOS. L’administrateur ne contrôle que le conteneur professionnel et n’a aucune visibilité sur les données personnelles, les photos, les messages privés ou les applications installées hors du périmètre professionnel. Cette séparation est techniquement garantie par les OS eux-mêmes, pas par une politique de bonne foi.

Quelle différence entre MDM, EMM et UEM ?

Le MDM gère les terminaux mobiles. L’EMM ajoute la gestion des applications et des contenus distribués sur ces terminaux. Le UEM (Unified Endpoint Management) unifie la supervision des ordinateurs, mobiles, tablettes et objets connectés dans une même interface. Pour une PME, le MDM reste le point d’entrée naturel. L’UEM concerne plutôt les organisations matures qui veulent unifier la gestion de tous leurs endpoints, fixes et mobiles, dans un seul outil.

Quelle différence entre un MDM et un EDR ?

Le MDM gère la configuration et la conformité des terminaux, qu’il s’agisse du chiffrement, des mots de passe, des applications autorisées ou de la géolocalisation. L’EDR détecte et bloque les comportements malveillants en temps réel sur les endpoints, en analysant les processus, les connexions réseau et les modifications système. Les deux sont complémentaires plus que concurrents. L’un structure le parc et applique les règles, l’autre surveille les attaques en cours. Une architecture de cybersécurité mature combine systématiquement les deux briques.

Le MDM Android est-il différent du MDM iOS ?

Oui, en raison des choix d’architecture des deux OS. Android s’appuie sur Android Enterprise et le Work Profile pour séparer professionnel et personnel, avec des modes d’enrôlement qui vont du zero-touch (provisionnement à la fabrication) au BYOD. iOS s’appuie sur Apple Business Manager (ABM) avec l’Automated Device Enrollment (ADE) pour les flottes gérées, ou le User Enrollment pour le BYOD. Un bon logiciel MDM supporte les deux écosystèmes nativement, avec des politiques équivalentes mais des modes d’application spécifiques à chaque OS.

Comment se déroule le déploiement d’un MDM en entreprise ?

Le déploiement d’un MDM commence par un audit de la flotte mobile, inventaire des terminaux, des OS et des usages métiers. La DSI définit ensuite les politiques de sécurité et les profils utilisateurs. Les terminaux sont enrôlés en pilote sur quelques collaborateurs représentatifs, les tests de conformité valident le paramétrage, puis le déploiement s’étend progressivement à l’ensemble de la flotte. Un déploiement bien mené dure entre quatre et douze semaines selon la taille du parc et la complexité des intégrations annuaires.

Le MDM peut-il s’intégrer à la cybersécurité existante ?

Oui, c’est même un prérequis. Un logiciel MDM moderne dialogue avec les annuaires (Active Directory, Entra ID), les outils de sécurité (EDR, SIEM), les solutions ITSM et les fournisseurs d’identité SSO. Cette intégration permet d’automatiser l’enrôlement, d’appliquer des politiques cohérentes et de tracer les accès dans une logique Zero Trust. Le MDM complète ainsi naturellement le firewall, le VPN et l’EDR, en formant une architecture cohérente qui couvre l’ensemble du système d’information, de la téléphonie d’entreprise au terminal mobile du commercial.

Combien coûte une solution MDM pour une PME ?

Les solutions MDM SaaS sont facturées au terminal et au mois, généralement entre 2 et 8 euros par appareil selon le niveau de fonctionnalités. Une PME de 80 smartphones dépense entre 2 000 et 8 000 euros par an, sans aucun investissement matériel. Le coût réel inclut aussi le temps d’administration, qui reste largement inférieur à celui d’une gestion manuelle au cas par cas. Pour une flotte hétérogène mêlant smartphones, tablettes et ordinateurs portables, prévoir le palier supérieur (EMM ou UEM) si la solution doit couvrir aussi les postes Windows ou macOS.