SOAR : orchestrer et automatiser la réponse aux incidents de sécurité

Le SOAR orchestre les outils de cybersécurité (SIEM, EDR, firewall) pour automatiser la réponse aux incidents. Découvrez comment cette brique transforme la détection en actions concrètes au sein d’un SOC ou d’un MDR.

La gestion d’une politique de cybersécurité peut vite devenir extrêmement chaotique et chronophage. Entre la collecte et l’analyse d’alertes de nature multiples et de sources différentes, ainsi que les décisions à prendre, les risques de débordements ne sont jamais loins. Et c’est là que le SOAR entre en jeu.

Qu’est-ce que le SOAR ?

Le SOAR, acronyme de Security Orchestration, Automation and Response constitue une suite d’outils et de pratiques destinés à améliorer la gestion des incidents de sécurité.

En orchestrant la détection et la réponse via des playbooks, le SOAR transforme la surcharge d’alertes en une gestion proactive, cohérente et efficace.

L’ambition est noble mais comment compte-t-il procéder pour atteindre son objectif ? En décomposant son action en 3 phases : connecter, automatiser et agir. Ainsi comme son nom l’indique, cette solution repose sur trois piliers :

Orchestrer les outils

Un orchestre ne peut fonctionner si chaque musicien joue de son instrument sans considération pour les autres. Il en va de même pour les outils dédiés à la cybersécurité comme le firewall, l’antivirus ou encore le SIEM. Pour cette raison, le SOAR va connecter ces outils entre eux afin d’établir un fonctionnement synergique, aussi bien dans la détection que la réponse apportée. Plutôt que de travailler en silos, chaque solution communique. Par exemple, le SOAR peut détecter une menace par le SIEM et y répondre par le firewall.

Automatiser les tâches

La collecte des logs et l’analyse des faux positifs sont des tâches à la fois répétitives et chronophages. Heureusement, le SOAR va permettre d’automatiser celles-ci afin de réduire la charge de travail des analystes. Cela libère du temps pour se concentrer sur des tâches à forte valeur ajoutée.

Répondre aux cyber-menaces

L’indécision est une option coûteuse lors d’une cyber-attaque. Justement, le SOAR propose des plans d’action prédéfinis pour répondre rapidement aux incidents, comme les attaques par DDoS. Qu’il s’agisse de bloquer une IP malveillante ou d’isoler un appareil infecté, les actions sont orchestrées de manière fluide.

Quel est l’intérêt du SOAR ?

Trois phénomènes expliquent la montée en puissance de cette solution :

La surcharge d’alertes

Les SOC (Security Operations Centers) modernes reçoivent chaque jour des centaines, voire des milliers d’alertes (découvrez le fonctionnement d’un SOC). La plupart sont des faux positifs ou des incidents mineurs. Pourtant, chaque alerte nécessite une analyse initiale, ce qui épuise les équipes et augmente le risque de manquer une menace sérieuse. Le SOAR filtre et analyse ces alertes automatiquement, hiérarchisant celles qui nécessitent une attention humaine.

Une pénurie de talents en cybersécurité

La demande d’experts en cybersécurité dépasse largement l’offre. Automatiser certaines tâches permet de palier à ce manque en optimisant le temps et la charge des équipes existantes. D’ailleurs, face à la surcharge d’alertes et à la pénurie de talents en cybersécurité, certaines entreprises combinent le SOAR avec des services de détection et réponse gérés (MDR).

Une menace en constante évolution

Les cyberattaques évoluent rapidement, et les hackers intègrent également des outils d’automatisation pour optimiser leurs attaques et en maximiser l’impact. Les entreprises doivent donc répondre avec des outils tout aussi sophistiqués. Dans cette guerre des machines, il est bénéfique de disposer du SOAR dans son camps.

Comment fonctionne un SOAR ?

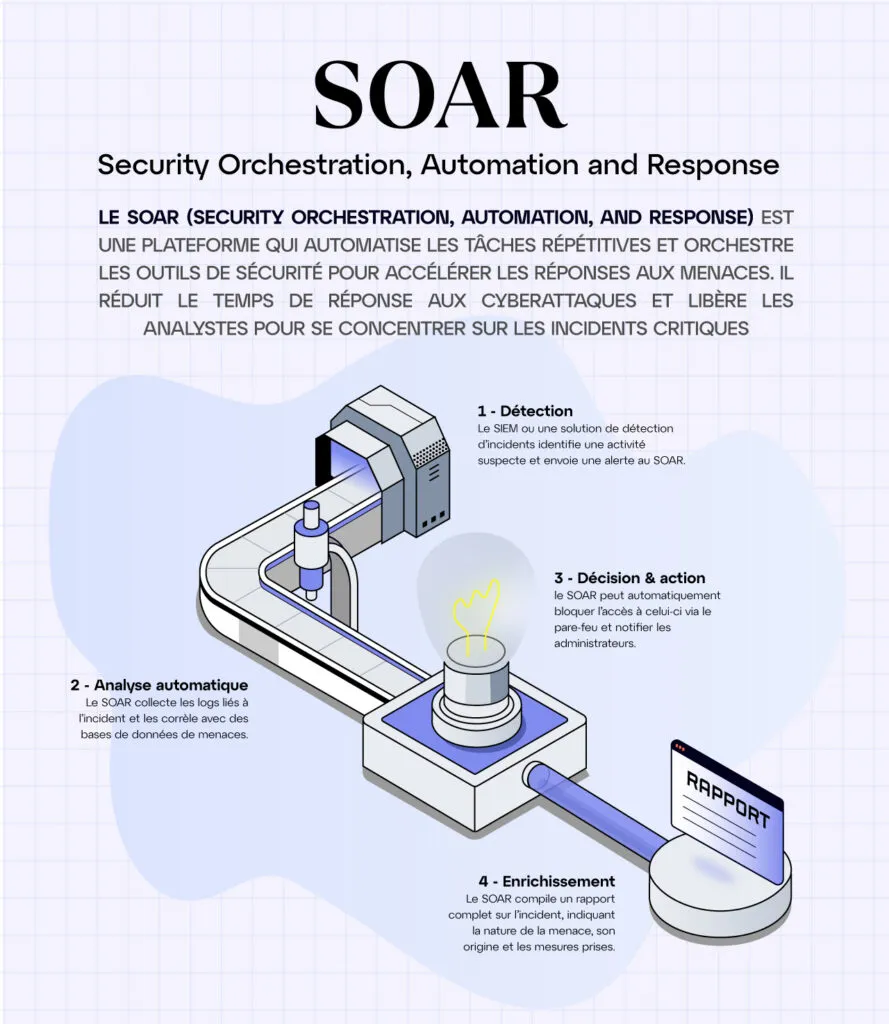

Pour illustrer le fonctionnement de la solution, imaginons un scénario à la fois fictif mais très plausible. Un employé clique sur un lien malveillant dans un e-mail de phishing. Le SOAR va intervenir de la sorte :

-

Détection : tout d’abord, un SIEM ou une solution de sécurisation des emails identifie une activité suspecte et envoie une alerte au SOAR (découvrez comment un SIEM apporte une surveillance proactive des cybermenaces). De même, notre solution EDR pour entreprise peut détecter une activité suspecte sur un poste utilisateur (retrouvez les capacités d’un EDR). Là aussi, l’EPP intervient en amont pour bloquer les menaces et réduire le bruit des alertes.

-

Analyse automatique : ensuite, le SOAR collecte les logs liés à l’incident (adresse IP, domaine visité, activité réseau) et les corrèle avec des bases de données de menaces.

-

Décision et action : puis, si le domaine est connu pour héberger des logiciels malveillants, le SOAR peut automatiquement bloquer l’accès à celui-ci via le firewall et notifier les administrateurs.

-

Enrichissement : enfin, le SOAR compile un rapport complet sur l’incident, indiquant la nature de la menace, son origine et les mesures prises.

Ce processus, qui prendrait plusieurs heures pour une équipe humaine, est effectué en quelques secondes seulement.

Les avantages d’un SOAR

-

Réduction des délais de réponse (MTTR) : le temps moyen de réponse (Mean Time to Respond) est crucial en cybersécurité. Un SOAR réduit ce délai en éliminant les étapes manuelles et en déclenchant des réponses automatiques dès qu’une menace est identifiée.

-

Uniformité des réponses : avec des playbooks prédéfinis, les réponses aux incidents suivent des règles précises, éliminant les erreurs humaines et garantissant une cohérence dans la gestion des incidents.

-

Amélioration de la collaboration : les SOAR intègrent souvent des systèmes de gestion de tickets et des outils de collaboration, facilitant le travail entre les équipes de sécurité, IT et les responsables métiers.

-

Visibilité accrue : En centralisant les données et les outils, le SOAR offre une vue d’ensemble claire des activités de sécurité, ce qui aide les décideurs à mieux comprendre les risques.

Les limites et défis du SOAR

Malgré ses avantages, le SOAR n’est pas un outil plug-and-play. Ainsi son adoption du SOAR peut poser certains défis :

-

Complexité de l’implémentation. Connecter divers outils, créer des playbooks efficaces et former les équipes nécessite un investissement initial important.

-

Qualité des données. Une expression en informatique stipule “garbage in, garbage out”. Traduction ? Si les données d’entrée sont inexactes ou incomplètes, les résultats produits par le SOAR seront biaisés.

-

Adaptation continue : comme les menaces évoluent, les playbooks et intégrations doivent être régulièrement mis à jour pour rester efficaces. Il ne s’agit pas d’un marathon mais plutôt d’une course de fond.

Quel avenir pour le SOAR ?

Pour conclure, l’avenir du SOAR s’annonce prometteur, avec des évolutions comme l’intégration de l’intelligence artificielle (IA) et de l’apprentissage automatique. Ces technologies permettront d’améliorer encore plus la détection des menaces et de proposer des réponses toujours plus précises et adaptées.

En parallèle, les architectures zero trust et les environnements multi-cloud se développent. Pour cette raison, les SOAR doivent évoluer pour mieux répondre aux défis de ces nouveaux paradigmes.

Vous voulez en savoir plus sur la cybersécurité pour PME ? Découvrez la cybersécurité orchestrée pour PME.

Aller plus loin