Protocole TCP/IP, le modèle à 4 couches qui fait tourner Internet

Le modèle TCP/IP structure la quasi-totalité des échanges sur Internet et en entreprise. Ses 4 couches, le rôle de TCP, le rôle d'IP, l'encapsulation d'un paquet, la différence avec UDP et la correspondance avec le modèle OSI, expliqués sans jargon inutile.

Chaque ouverture de page web, chaque email envoyé, chaque appel VoIP en entreprise s’appuie sur le même socle technique, le modèle TCP/IP. Ce protocole réseau à 4 couches est la colonne vertébrale d’Internet depuis les années 1980 et il structure aussi la quasi-totalité des réseaux d’entreprise modernes. Pour comprendre pourquoi un simple clic déclenche une série d’opérations si bien orchestrée, il faut regarder ce qui se joue dans chacune de ces couches, ce que fait TCP, ce que fait IP, et comment les paquets de données voyagent ensemble sur Internet.

Qu’est-ce qu’un protocole réseau, et pourquoi TCP/IP domine Internet

Un protocole réseau, la définition par l’usage

Un protocole réseau est un ensemble de règles qui définissent la manière dont les données sont transmises entre deux appareils connectés. Ces règles couvrent le format des messages, l’ordre dans lequel ils sont envoyés, la manière de signaler une erreur et la procédure pour établir ou terminer une communication. Sans ce cadre commun, un iPhone ne pourrait pas parler à un serveur Linux, une imprimante HP ne pourrait pas recevoir un fichier depuis un Mac, et aucune page web ne s’afficherait dans un navigateur.

Un protocole n’est pas un logiciel, c’est une convention. Il est ensuite implémenté par des logiciels qui tournent sur chaque appareil, qu’il s’agisse du noyau d’un système d’exploitation, d’un équipement réseau comme un routeur, ou d’une application. L’intérêt de passer par des protocoles standardisés, c’est que n’importe quel constructeur et n’importe quel éditeur peut s’y conformer, ce qui garantit l’interopérabilité dans un écosystème hétérogène.

Suite de protocoles et pile TCP/IP, deux façons de dire la même chose

Les protocoles réseau fonctionnent rarement seuls, ils s’empilent et se complètent, chacun spécialisé sur une tâche précise. Cet empilement s’appelle une suite de protocoles, ou plus couramment une pile. Le terme pile TCP/IP fait référence à l’ensemble des protocoles qui travaillent ensemble autour de TCP et d’IP pour acheminer les données.

Dans cette pile, chaque protocole prend en charge un maillon de la chaîne. Un protocole de couche haute comme HTTP décrit comment formater une requête web, un protocole de couche intermédiaire comme TCP garantit que cette requête arrive intacte, un protocole de couche basse comme IP s’occupe du routage, et tout en bas de la pile, un protocole comme Ethernet gère la transmission binaire sur le câble. Cette décomposition en tâches spécifiques est exactement ce qui permet au fonctionnement d’un réseau IP d’être si robuste et si évolutif.

TCP et IP, deux protocoles complémentaires au cœur du modèle

Le protocole TCP, la garantie de livraison des données

Transmission Control Protocol, plus connu sous l’acronyme TCP, est un protocole de communication orienté connexion. Il facilite l’échange d’informations entre les périphériques informatiques d’un réseau en garantissant que les données arrivent à destination complètes, dans l’ordre et sans erreur. C’est le protocole de référence dès qu’il faut transférer un fichier, charger une page web ou acheminer un email.

Découper les données en segments

TCP organise les données issues d’un serveur ou d’une application, puis les transmet sur les périphériques d’un réseau comme les commutateurs et les routeurs. Pour y parvenir, le protocole TCP transforme d’abord les données en segments de taille appropriée et appose un numéro sur chacun d’eux. Ce numéro sert à reconstituer les segments dans le bon ordre à l’arrivée, même si certains ont emprunté des chemins différents ou sont arrivés en retard.

Établir la session et garantir l’ordre des paquets

TCP est un protocole orienté connexion, ce qui signifie qu’il vérifie d’abord que la connexion entre deux hôtes est bien établie avant d’envoyer quoi que ce soit, et la maintient pendant toute la durée de la communication. Cette vérification s’appelle le three-way handshake, une séquence en trois temps où l’émetteur et le destinataire se mettent d’accord sur les paramètres de la session.

Pendant la transmission, TCP accuse réception de chaque segment, attend ces accusés de la part du destinataire et retransmet automatiquement les paquets perdus au bout d’un délai prédéfini. Ce mécanisme fait de TCP un protocole fiable mais aussi un protocole relativement lourd, qui consomme plus de bande passante qu’un protocole sans connexion comme UDP.

Le protocole IP, l’adressage et le routage des paquets

Internet Protocol, ou IP, est l’ensemble des règles qui dictent la transmission des paquets de données sur Internet. Là où TCP se préoccupe du contenu et de la fiabilité, IP se concentre exclusivement sur la destination. Il attache un en-tête à chaque paquet avec les adresses de l’expéditeur et du destinataire, ce qui permet aux routeurs de transmettre le paquet vers la bonne machine.

Chaque paquet suit ensuite le chemin que les routeurs jugent le plus efficace à un instant donné, en fonction de l’état du réseau. Deux paquets appartenant à la même donnée peuvent donc emprunter des itinéraires différents et arriver dans le désordre. Le réordonnancement sera pris en charge plus haut dans la pile par TCP, si c’est TCP qui a été choisi comme protocole de transport. Les paquets IP peuvent aussi être traités par UDP, qui les transmet sans garantie de livraison ni d’ordre.

Les adresses IP, identifiants uniques sur Internet

Une adresse IP est un identifiant unique attribué à chaque machine connectée à un réseau. Les adresses IPv4 sont écrites sous la forme de quatre nombres séparés par des points, comme 192.168.1.1. Les adresses IPv6, plus longues et plus nombreuses, utilisent une notation hexadécimale séparée par des deux-points. IPv6 a été standardisé pour répondre à l’épuisement du stock d’adresses IPv4 et coexiste aujourd’hui avec IPv4 sur la plupart des réseaux opérateurs.

Chaque adresse IP se divise en deux parties, l’adresse réseau et l’adresse d’hôte, qui permettent aux routeurs de déterminer à quel sous-réseau appartient une machine avant de lui envoyer les paquets.

Quelle différence entre TCP et IP, et où se place UDP

TCP et IP sont des protocoles distincts aux fonctions complémentaires. IP prend en charge l’adressage des données et le routage, TCP se porte garant du bon transfert d’informations. Leur complémentarité explique pourquoi leur union est devenue si courante qu’on les cite toujours ensemble. UDP joue le même rôle que TCP à la couche transport, mais avec une logique opposée, sans connexion préalable et sans garantie de livraison. On y reviendra plus loin dans ce guide.

Les 4 couches du modèle TCP/IP et leur rôle

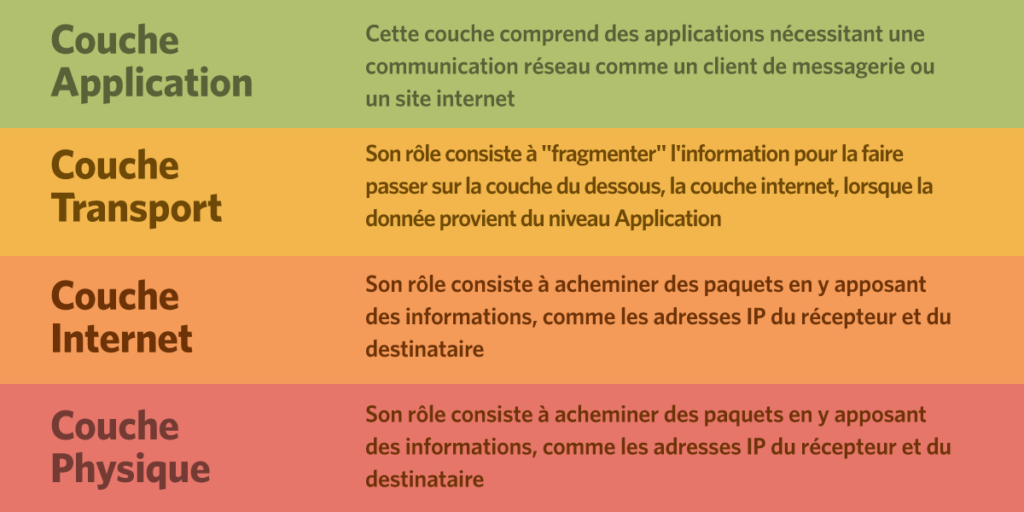

Le modèle TCP/IP est un modèle en couches où chaque niveau fournit des services précis à la couche située au-dessus. Cette organisation permet de modifier ou d’améliorer un protocole sans toucher aux autres, à condition que les interfaces entre couches restent stables. Là où le modèle OSI et ses 7 couches sert de référence théorique, le modèle TCP/IP est le modèle réellement implémenté sur Internet et dans les réseaux d’entreprise, avec seulement 4 couches.

Les 4 couches du modèle TCP/IP et leur rôle dans la transmission des données

Couche application, le point d’entrée de la communication réseau

Il s’agit de la couche supérieure du modèle TCP/IP. La couche application héberge tous les protocoles qui servent directement les logiciels utilisés par l’humain, comme un navigateur web, un client de messagerie ou un logiciel de téléphonie. Les clients mail et les sites internet en sont les exemples les plus familiers.

Cette couche propose un large éventail de protocoles que les applications utilisent pour dialoguer avec la couche de transport située en dessous. Parmi les plus répandus, on retrouve HTTP et HTTPS pour le web, SMTP, POP3 et IMAP pour la messagerie électronique, FTP et SFTP pour le transfert de fichiers, DNS pour la résolution de noms de domaine, et le protocole SIP pour la signalisation des appels en téléphonie IP. Chacun de ces protocoles définit son propre format de message et ses propres règles de dialogue, tout en s’appuyant sur les services de la couche transport pour que ces messages arrivent à bon port.

Couche transport, le découpage et le contrôle des segments

La couche transport joue un rôle similaire à celui de sa homonyme dans le modèle OSI. Son rôle consiste à fragmenter l’information issue de la couche application pour la transmettre à la couche internet, et à la reconstituer dans l’autre sens à l’arrivée. Deux protocoles se partagent la quasi-totalité du trafic à ce niveau, TCP pour les échanges qui exigent de la fiabilité, et UDP pour ceux qui privilégient la rapidité.

TCP découpe les données en segments de taille adaptée avant de les transmettre au réseau. Il accuse réception de chaque segment, attend les accusés de la machine distante et définit un délai au terme duquel un paquet non acquitté sera retransmis. Cette mécanique garantit l’intégrité des données, ce qui est indispensable lors du téléchargement d’un fichier où la perte d’octets corromprait le contenu. TCP reste donc le protocole de référence pour le web, la messagerie et les transferts de fichiers.

Les ports TCP et UDP, comment les applications se reconnaissent

Au-dessus de l’adresse IP qui identifie la machine, le numéro de port identifie l’application qui traite les données sur cette machine. Une requête web à destination du port 80 ou 443 sera traitée par le serveur web, une requête à destination du port 25 sera traitée par le serveur de messagerie, une requête vers le port 22 atterrira sur le service SSH. C’est ce mécanisme d’aiguillage par port qui permet à un même serveur de faire tourner simultanément plusieurs services sur la même adresse IP.

Les ports se répartissent entre ports bien connus (de 0 à 1023) pour les protocoles standard comme HTTP sur 80, HTTPS sur 443, SMTP sur 25, DNS sur 53, FTP sur 21 et SSH sur 22, ports enregistrés (de 1024 à 49151) utilisés par des applications spécifiques, et ports dynamiques (au-delà de 49151) alloués de manière éphémère pour les connexions sortantes.

Couche internet, l’adressage et le routage des paquets IP

Cette couche prend en charge l’adressage et le routage des paquets sur le réseau. Le protocole IP s’y occupe de l’acheminement en apposant sur chaque paquet les adresses de l’expéditeur et du destinataire, qu’il s’agisse d’adresses IPv4 ou IPv6, pour contrôler le chemin emprunté. C’est sur cette couche que repose le fonctionnement des solutions de téléphonie d’entreprise, puisque les solutions IPBX communiquent sur les réseaux IP exactement de la même manière que n’importe quelle application web.

Les paquets qui appartiennent à une même donnée n’empruntent pas forcément le même chemin. Chaque paquet suit l’itinéraire jugé le plus efficace par les routeurs au moment où il transite, ce qui permet au réseau de contourner dynamiquement les pannes et les congestions. Cette capacité de contournement est l’une des raisons historiques de la robustesse d’Internet.

Couche accès réseau, le support physique de la transmission

Cette couche se charge de la transmission et de la réception effectives des paquets TCP/IP sur le support physique. Dans la plupart des cas, ce support est un câble Ethernet, une fibre optique ou une liaison Wi-Fi. La couche accès réseau gère la transformation des paquets IP en signaux électriques, lumineux ou radio, ainsi que la trame locale qui transporte ces signaux sur un segment de réseau.

Plusieurs protocoles cohabitent à ce niveau. Ethernet est le plus répandu sur les réseaux filaires d’entreprise, Wi-Fi sur les réseaux sans fil, ARP assure la résolution entre adresse IP et adresse MAC sur un segment local, PPP reste utilisé sur certaines liaisons point à point comme les anciennes lignes ADSL.

L’encapsulation TCP/IP, comment un paquet traverse les couches

De l’application au câble, l’encapsulation des données

Pour bien saisir comment les données circulent, prenons l’exemple de l’ouverture d’un site web depuis votre ordinateur. Les informations traversent chaque couche de la machine émettrice de façon descendante, de la plus haute à la plus basse, et chaque couche ajoute son propre en-tête avant de passer le relais à la suivante.

Au départ, une requête HTTP est produite par le navigateur et envoyée à la couche transport. Sur cette couche, le protocole TCP ajoute à la donnée un en-tête qui contient le numéro de port source, le numéro de port de destination, le numéro de séquence et diverses informations de contrôle. L’ensemble forme un segment TCP.

Ce segment arrive ensuite à la couche internet, où IP y ajoute son propre en-tête avec les adresses IP source et destination. Cette opération d’ajout s’appelle l’encapsulation. Le résultat s’appelle un paquet IP.

La couche accès réseau encapsule à son tour ce paquet dans une trame, en y ajoutant les adresses MAC source et destination ainsi qu’un en-tête spécifique au protocole de liaison, Ethernet le plus souvent. Cette trame finale est ce qui voyage réellement sur le support physique jusqu’à atteindre la machine cible.

Du câble à l’application, la désencapsulation côté destinataire

Sur la machine destinataire, le processus se déroule exactement à l’envers. Le paquet est d’abord reçu par la couche accès réseau, qui lit l’en-tête de trame, vérifie que le paquet est bien destiné à cette machine, puis transmet les données utiles à la couche supérieure.

À la couche internet, le protocole IP lit à son tour son en-tête et transmet le segment à la couche transport. TCP lit l’en-tête de segment, vérifie le numéro de séquence, demande éventuellement une retransmission en cas de paquet manquant, puis remonte les données à la bonne application grâce au numéro de port. La requête HTTP atteint finalement le serveur du site web qui la traite et renvoie la réponse selon le même mécanisme inversé.

Si TCP ne reçoit pas l’accusé de réception dans le délai imparti, il renvoie le même segment. Cette retransmission automatique est l’un des mécanismes qui fait que TCP ne perd jamais de données, au prix d’une légère latence supplémentaire quand le réseau est instable.

Le cheminement d’un email étape par étape

Pour un email, le parcours suit la même logique mais avec SMTP à la couche application. Quand vous cliquez sur Envoyer, le client de messagerie formule une requête SMTP qui descend dans la pile, s’encapsule dans un segment TCP au port 25 ou 587, devient un paquet IP avec l’adresse du serveur de messagerie en destination, puis une trame Ethernet ou Wi-Fi qui quitte votre machine. Chaque routeur traversé sur Internet lit uniquement l’en-tête IP pour acheminer le paquet vers le réseau suivant, puis le serveur destinataire réassemble le tout et livre l’email à la boîte cible.

TCP vs UDP, deux protocoles de transport aux cas d’usage différents

À la couche transport, TCP et UDP remplissent le même objectif général, transporter des données entre deux machines, mais avec des logiques radicalement opposées. TCP établit une connexion, numérote les segments, attend les accusés et retransmet les paquets perdus, ce qui en fait un protocole fiable. UDP envoie les paquets sans connexion préalable, sans numérotation et sans retransmission, ce qui en fait un protocole rapide mais non fiable.

Comparatif TCP et UDP

| Critère | TCP | UDP |

|---|---|---|

| Mode de connexion | Orienté connexion (three-way handshake) | Sans connexion |

| Fiabilité | Livraison garantie, retransmission automatique | Aucune garantie de livraison |

| Ordre des paquets | Conservé par numéro de séquence | Non conservé |

| Contrôle de flux | Oui, adaptation au débit du récepteur | Aucun |

| Taille de l’en-tête | 20 octets minimum | 8 octets |

| Surcharge réseau | Plus lourde | Très légère |

| Cas d’usage typiques | Web (HTTP, HTTPS), email (SMTP, IMAP), transfert de fichiers (FTP), SSH | VoIP, streaming vidéo, DNS, jeux en ligne, IoT |

Le choix entre TCP et UDP se fait au cas par cas, selon que l’application valorise la fiabilité ou la faible latence. Un transfert bancaire ou un téléchargement logiciel exigent TCP, aucun octet ne peut manquer. Un appel VoIP ou un flux vidéo en direct tolèrent mieux la perte de quelques paquets qu’une latence qui rendrait la conversation inutilisable, c’est pour cela que les protocoles RTP et RTCP utilisés en téléphonie IP reposent sur UDP.

Modèle OSI vs modèle TCP/IP, quelles différences en 2026

Les modèles TCP/IP et OSI sont tous deux des modèles de référence structurés en couches, mais ils n’ont ni le même nombre de niveaux ni la même portée pratique. OSI décrit 7 couches théoriques conçues pour couvrir toutes les dimensions d’une communication réseau, TCP/IP en condense 4 qui correspondent aux besoins réels d’Internet.

Correspondance des couches OSI et TCP/IP

| Modèle OSI (7 couches) | Modèle TCP/IP (4 couches) | Exemples de protocoles |

|---|---|---|

| 7. Application | Application | HTTP, HTTPS, SMTP, IMAP, FTP, DNS, SIP |

| 6. Présentation | Application | TLS, SSL, MIME |

| 5. Session | Application | NetBIOS, RPC |

| 4. Transport | Transport | TCP, UDP |

| 3. Réseau | Internet | IP (IPv4, IPv6), ICMP, ARP |

| 2. Liaison de données | Accès réseau | Ethernet, Wi-Fi (802.11), PPP |

| 1. Physique | Accès réseau | Signaux électriques, optiques, radio |

Les trois couches hautes d’OSI (session, présentation, application) sont regroupées en une seule couche application dans TCP/IP, parce qu’en pratique les protocoles applicatifs prennent eux-mêmes en charge les fonctions de session et de présentation. De même, les deux couches basses d’OSI (liaison et physique) sont fusionnées en une couche accès réseau unique dans TCP/IP.

Pourquoi TCP/IP a remplacé OSI dans l’industrie

Le développement des deux modèles a commencé au début des années 1970, mais à la fin des années 1990 le modèle TCP/IP s’est imposé comme standard de facto. Les grands constructeurs d’équipements ont abandonné leurs modèles propriétaires au profit de TCP/IP dans les années 2000, et aujourd’hui la totalité des réseaux opérationnels s’appuient sur cette pile.

Trois raisons expliquent cette victoire. TCP/IP a été conçu pour être implémenté immédiatement, à partir d’une base de code ouverte diffusée avec les systèmes Unix des universités américaines, alors qu’OSI est resté longtemps une spécification théorique. TCP/IP fonctionnait déjà quand OSI en était encore au stade des comités de normalisation, et Internet a grandi sur TCP/IP sans attendre la finalisation d’OSI. La simplicité relative du modèle à 4 couches a également favorisé l’adoption dans un écosystème hétérogène où la rapidité de déploiement primait sur la pureté conceptuelle.

OSI conserve néanmoins une valeur pédagogique forte. Il sert de référence commune pour parler des fonctions réseau, et on continue de dire couramment qu’un switch travaille en couche 2, qu’un routeur travaille en couche 3 et qu’un pare-feu applicatif travaille en couche 7, en s’appuyant sur la numérotation OSI.

Sécuriser les flux TCP/IP en entreprise

Le protocole TCP/IP ne chiffre rien par défaut, ce qui pose un problème majeur dès lors que les flux transitent par un réseau public. Un paquet intercepté sur Internet peut être lu, modifié ou rejoué si aucun mécanisme de sécurité n’a été ajouté au-dessus. Pour les entreprises qui échangent des données sensibles entre sites ou avec des partenaires, la question n’est pas de savoir s’il faut sécuriser les flux TCP/IP, mais comment.

La première approche consiste à chiffrer les flux applicatifs avec TLS, la version moderne de SSL. C’est ce que fait HTTPS pour le web, ou SMTPS et IMAPS pour la messagerie. Le chiffrement opère à la couche application et protège le contenu des paquets, tout en laissant les adresses IP visibles sur le chemin.

La deuxième approche consiste à isoler les flux dans un tunnel chiffré de bout en bout. Un VPN MPLS permet de faire circuler les paquets sur un réseau privé opérateur et donc sécurisé, ce qui est la solution classique pour interconnecter plusieurs sites d’une même entreprise. La technologie MPLS optimise en plus le routage IP entre sites distants, avec des engagements de qualité de service contractualisés.

La troisième approche concerne les flux de téléphonie IP. La sécurité des communications au sein d’un réseau SIP passe par l’emploi d’un SBC, qui joue le rôle de frontière étanche entre le réseau interne et l’opérateur, tout en chiffrant les flux voix.

La quatrième approche porte sur la protection des postes et des serveurs. Une solution EDR détecte les comportements suspects et peut couper un poste compromis au niveau réseau avant qu’il ne propage une menace, tandis qu’un service MDR managé surveille en continu les flux pour détecter toute activité anormale sur l’ensemble du périmètre.

La grande majorité des incidents TCP/IP ne viennent pas du protocole lui-même, mais de sa configuration. Une mauvaise MTU sur un lien, un routage asymétrique non maîtrisé, autant de causes qui coûtent plusieurs heures de diagnostic à des équipes qui imaginent une panne opérateur alors qu’il s’agit d’un paramètre local.

FAQ sur le protocole TCP/IP

Que signifie TCP/IP en informatique ?

TCP/IP désigne la suite de protocoles qui permet aux appareils de communiquer sur Internet et sur la plupart des réseaux d’entreprise. L’acronyme combine Transmission Control Protocol, qui garantit la bonne livraison des données, et Internet Protocol, qui gère l’adressage et le routage. Cette suite s’organise en un modèle à 4 couches qui structure toutes les communications modernes, du chargement d’une page web à l’acheminement d’un appel VoIP.

À quoi sert le protocole TCP/IP ?

Le protocole TCP/IP sert à acheminer des données entre deux machines connectées, en découpant l’information en paquets, en les routant via le chemin optimal et en les réassemblant à l’arrivée. Sans TCP/IP, aucune consultation de site web, aucun email, aucune communication VoIP ne serait possible. Il constitue le socle commun qui rend Internet interopérable entre des équipements de constructeurs différents, avec des systèmes d’exploitation différents et des usages très variés.

Quelle est la différence entre TCP et IP ?

TCP et IP sont deux protocoles distincts aux fonctions complémentaires. IP prend en charge l’adressage et le routage des paquets vers la bonne destination, tandis que TCP garantit que les données arrivent complètes, dans l’ordre et sans erreur. IP est responsable du chemin, TCP est responsable du contenu. On les cite toujours ensemble parce qu’ils sont presque toujours utilisés ensemble, mais UDP peut remplacer TCP à la couche transport dans certains cas d’usage.

Combien de couches comporte le modèle TCP/IP ?

Le modèle TCP/IP comporte 4 couches, de la plus haute à la plus basse, la couche application, la couche transport, la couche internet et la couche accès réseau. Chaque couche a un rôle précis et communique uniquement avec les couches voisines, ce qui rend le modèle modulaire. C’est cette architecture qui permet de faire évoluer un protocole (passer de HTTP/1.1 à HTTP/2 par exemple) sans toucher aux couches inférieures.

Quel protocole fonctionne à la couche d’accès au réseau du modèle TCP/IP ?

La couche d’accès au réseau héberge plusieurs protocoles qui gèrent le lien physique et la trame locale. Les plus courants sont Ethernet pour les réseaux filaires, Wi-Fi (norme 802.11) pour le sans-fil, ARP pour la résolution entre adresse IP et adresse MAC, et PPP pour certaines liaisons point à point. Cette couche est responsable de la transmission binaire sur le support physique, qu’il s’agisse d’un câble cuivre, d’une fibre optique ou d’une onde radio.

Quelle est la différence entre TCP et UDP ?

TCP et UDP sont deux protocoles de transport aux logiques opposées. TCP établit une connexion, numérote les segments, attend les accusés de réception et retransmet les paquets perdus, ce qui le rend fiable mais plus lent. UDP envoie les paquets sans garantie de livraison ni d’ordre, ce qui le rend rapide mais non fiable. TCP convient au web et aux transferts de fichiers, UDP convient à la VoIP, au streaming et au DNS.

Pourquoi HTTP utilise-t-il TCP et pas UDP ?

HTTP utilise TCP parce qu’une page web ne peut pas se permettre de perdre des paquets ni de les recevoir dans le désordre. Un fichier HTML tronqué ou une image incomplète rendrait le contenu inexploitable. TCP garantit l’intégrité et l’ordre des données, ce qui est indispensable pour le web traditionnel. HTTP/3 fait cependant exception en s’appuyant sur QUIC, un protocole plus récent qui s’exécute sur UDP tout en réimplémentant la fiabilité au-dessus pour réduire la latence à l’établissement de la connexion.

Comment les numéros de port sont-ils utilisés dans l’encapsulation TCP/IP ?

Les numéros de port permettent d’identifier quelle application d’une machine reçoit ou envoie les données. La couche transport ajoute au segment un port source et un port de destination, ce qui permet à un même serveur de faire tourner simultanément un site web sur le port 443, un serveur mail sur le port 25 et un service SSH sur le port 22. Le port sert donc d’aiguillage applicatif au-dessus de l’adresse IP, qui elle identifie la machine.

Comment fonctionne l’encapsulation TCP/IP ?

L’encapsulation consiste à ajouter un en-tête à chaque couche traversée par les données, de haut en bas. La couche application produit la donnée brute, la couche transport y ajoute un en-tête TCP ou UDP avec les ports, la couche internet ajoute un en-tête IP avec les adresses, et la couche accès réseau ajoute un en-tête de trame. Le paquet arrive au destinataire qui effectue l’opération inverse, la désencapsulation, en retirant les en-têtes couche après couche jusqu’à retrouver la donnée originale.

Quelle est la différence entre le modèle OSI et le modèle TCP/IP ?

Le modèle OSI comporte 7 couches théoriques, le modèle TCP/IP en comporte 4 opérationnelles. OSI sépare la couche session, la couche présentation et la couche application, tandis que TCP/IP les regroupe en une seule couche application. OSI reste une référence pédagogique utilisée pour parler des fonctions réseau, TCP/IP est le modèle réellement implémenté sur Internet et sur la quasi-totalité des réseaux d’entreprise.

Les paquets TCP/IP sont-ils sécurisés par défaut ?

Non, TCP/IP n’intègre aucun chiffrement natif. Les paquets qui transitent sur un réseau public circulent en clair et peuvent être interceptés par quiconque a accès au support. La sécurisation se fait par des protocoles additionnels, comme TLS pour chiffrer les flux applicatifs (HTTPS, SMTPS), IPsec pour chiffrer au niveau de la couche internet, ou par un VPN MPLS pour isoler complètement les flux sur un réseau privé opérateur.

Qu’est-ce qu’une trame TCP/IP ?

Une trame TCP/IP est l’unité de données produite par la couche accès réseau quand elle encapsule un paquet IP avant de l’envoyer sur le support physique. La trame contient l’ensemble des en-têtes empilés par les couches supérieures, l’en-tête applicatif, l’en-tête TCP ou UDP, l’en-tête IP, plus son propre en-tête de liaison comme celui d’Ethernet. C’est la forme finale des données juste avant leur transmission binaire sur le câble ou l’onde radio.