Réseau LAN d'entreprise, le socle local qui décide de la qualité réelle du site

Un réseau LAN d'entreprise mal conçu dégrade la VoIP, le Wi-Fi et les usages métier. Ce guide explique comment structurer un réseau local fiable, segmenté et lisible.

Un site peut disposer d’une bonne fibre, d’un accès Internet correctement dimensionné et d’un firewall récent, tout en restant pénible à exploiter au quotidien. Les appels VoIP craquent à certaines heures, le Wi-Fi se dégrade dès qu’une salle se remplit, les postes changent de comportement selon la charge, et personne ne sait vraiment si le problème vient du lien, du switch, d’une borne ou d’un brassage ancien. Dans beaucoup de cas, le sujet n’est pas l’accès opérateur. Le sujet est le réseau LAN d’entreprise, autrement dit le réseau local qui fait tenir ensemble les usages réels d’un site.

On parle souvent du WAN, de la fibre, du SD-WAN ou du secours 4G parce que ces briques sont visibles dans les projets. Le réseau local d’entreprise reste plus discret. Il se cache dans une baie, dans un faux plafond, dans des ports de switch, dans des règles VLAN ou dans un câblage qui date d’une autre époque. Pourtant, c’est lui qui décide si un téléphone IP démarre correctement, si une borne Wi-Fi tient la charge, si une visioconférence reste fluide et si une segmentation de sécurité a une chance de fonctionner proprement.

Le réseau LAN d’entreprise n’est pas un sujet de local technique. C’est la couche qui transforme un site cohérent en site exploitable, ou un site moderne en empilement fragile d’équipements qui se gênent entre eux. Tant que le réseau local reste propre, documenté et dimensionné selon les usages, le reste de l’architecture dispose d’un point d’appui solide. Quand il est négligé, tout le monde accuse l’opérateur, alors que la dégradation naît souvent à quelques mètres des utilisateurs.

Si vous cherchez une vision plus large de la circulation des flux entre les sites, les accès et la sécurité, la page sur le réseau d’entreprise pose le cadre global. Ici, l’objectif est plus précis. Il s’agit de zoomer sur le réseau local, là où se joue la qualité réelle d’un site.

Qu’est-ce qu’un réseau LAN dans une entreprise ?

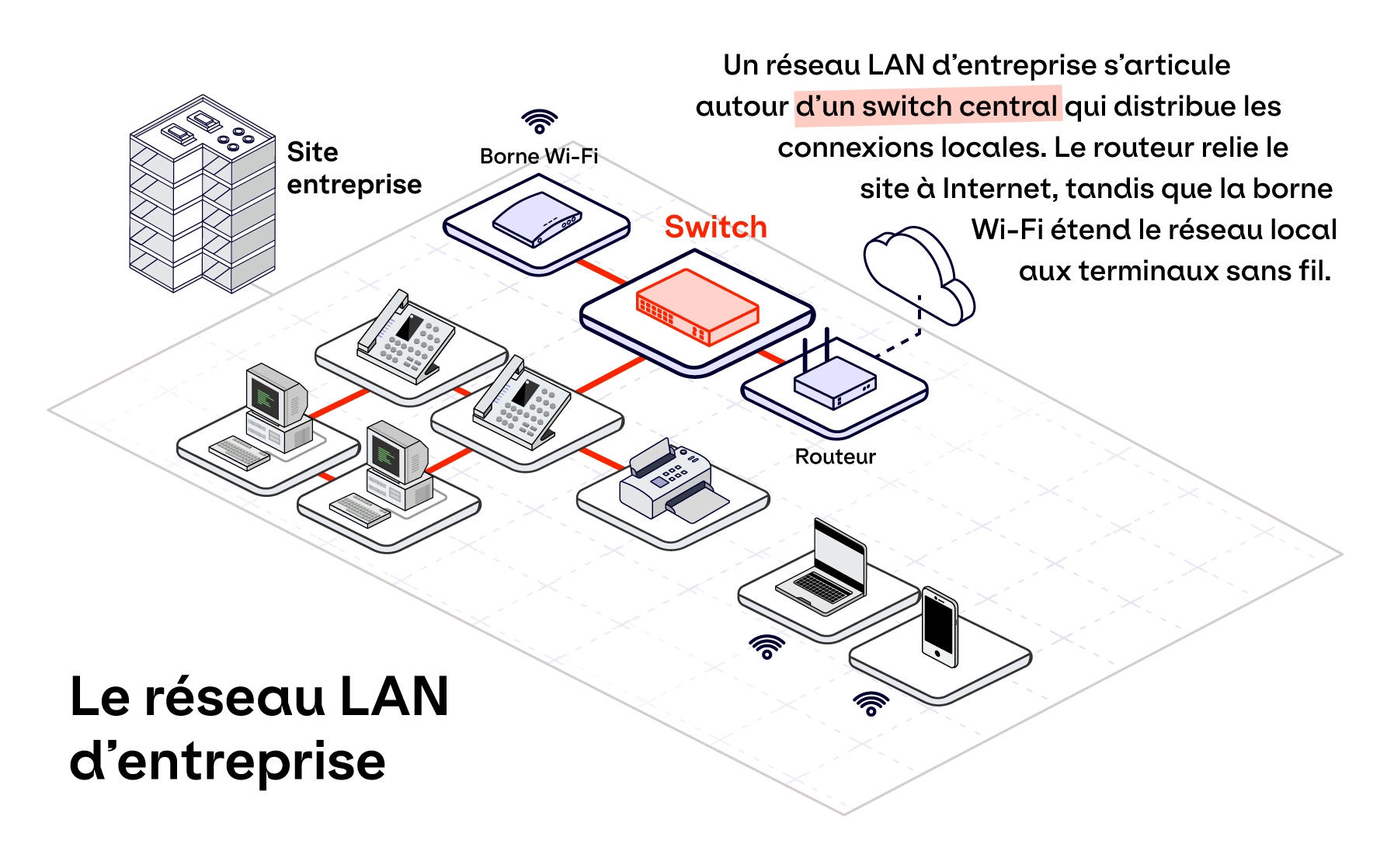

Le réseau LAN, pour Local Area Network, désigne le réseau local d’un site. C’est lui qui relie les postes de travail, les téléphones IP, les imprimantes, les serveurs présents sur place, les bornes Wi-Fi, les caméras, les terminaux industriels ou logistiques, et parfois une partie des équipements de contrôle d’accès ou de vidéoprotection. Dès qu’un flux circule à l’intérieur d’un bâtiment ou d’un campus, il passe par le LAN.

Vu de loin, cela peut sembler simple. Un peu de câblage Ethernet, quelques switchs, quelques bornes, un routeur en bordure, et le site communique. En pratique, un réseau local d’entreprise transporte des usages très différents, avec des contraintes qui n’ont rien de comparable.e Un téléphone IP ne réagit pas comme une caméra. Une borne Wi-Fi n’a pas le même comportement qu’un poste fixe. Une imprimante tolère une latence que la voix ne tolère pas. Un accès invité ne doit pas côtoyer des flux internes sensibles.

La confusion vient souvent du fait qu’on mélange trois notions. Le LAN désigne le réseau interne d’un site. Le WAN désigne les liens qui relient plusieurs sites entre eux. L’accès Internet permet au site de sortir vers l’extérieur et vers les services cloud. Ce trio se complète, mais il ne se remplace pas. Un excellent lien WAN n’efface pas un mauvais LAN. Une bonne fibre d’entreprise ne corrige pas un plan de brassage opaque. Un firewall bien configuré ne répare pas un réseau local plat où tout parle avec tout.

Un réseau LAN d’entreprise bien conçu organise les flux avant même qu’ils sortent du site. Il décide qui parle avec qui, avec quelle priorité, sur quelle infrastructure physique, avec quel niveau de séparation et avec quelle visibilité pour l’exploitation. C’est pour cette raison que le réseau local n’est pas une simple commodité. C’est une couche d’architecture à part entière.

Pour approfondir cette logique, le guide sur le réseau IP et celui consacré au protocole TCP/IP permettent de relier les usages métier aux mécanismes réseau qui les portent réellement.

Câblage réseau, switchs et Wi-Fi, pourquoi le réseau local d’entreprise ne se résume pas à des prises RJ45

Un réseau local peut donner l’illusion de la simplicité tant qu’il n’y a pas de tension. Les utilisateurs naviguent, impriment, appellent, se connectent au Wi-Fi, et personne ne s’interroge sur ce qui se passe sous le capot. Le problème apparaît quand les usages se densifient. Une salle de réunion pleine de terminaux Wi-Fi, des téléphones IP alimentés en PoE, un transfert de fichiers lourd, des flux caméra, un VPN local vers une machine technique, et soudain le site devient instable.

Le câblage réseau d’entreprise, premier facteur de stabilité physique

Un câblage réseau ancien, mal brassé ou mal repéré ne provoque pas toujours une panne franche. Il crée plutôt des comportements irréguliers. Un port négocie mal, un uplink limite le débit réel, une baie devient impossible à maintenir, une extension de site se fait dans l’urgence avec un patch en cascade. Tant que le nombre d’équipements reste faible, on s’en accommode. Dès que les usages montent, le câblage fixe des limites physiques que le reste du réseau ne peut plus masquer.

Le standard actuel pour un réseau LAN d’entreprise en nouvelle installation est le Cat6A. Il supporte le 10 Gbit/s sur 100 mètres et anticipe les besoins sur les liaisons montantes entre switchs. Le Cat6 reste acceptable pour les postes utilisateurs à 1 Gbit/s, mais un câblage sous-catégorisé ou mal terminé crée des limitations que le matériel actif ne peut pas compenser.

Switch manageable ou switch standard, le choix qui détermine l’exploitabilité du site

Le second niveau, ce sont les switchs. Un switch ne sert pas seulement à offrir des ports. Il distribue les flux, supporte ou non les VLAN, délivre ou non du PoE, expose ou non des statistiques d’usage, et permet ou non une supervision sérieuse. Un switch manageable devient indispensable dès qu’une entreprise transporte de la voix, du Wi-Fi d’entreprise, plusieurs segments logiques, ou simplement un minimum d’exigence d’exploitation.

Un switch non manageable distribue des ports. Un switch manageable pilote un réseau. La différence n’est pas anodine : sans visibilité sur les interfaces, les erreurs physiques, les uplinks et l’état du PoE, l’exploitation travaille à l’aveugle.

Wi-Fi d’entreprise, la couverture radio repose sur un LAN filaire solide

Beaucoup d’entreprises continuent de penser que le Wi-Fi est un sujet radio autonome. En réalité, une borne performante branchée sur un LAN mal structuré reste une borne qui hérite des faiblesses du site. Si l’uplink sature, si le PoE manque, si les VLAN sont mal conçus ou si le brassage devient illisible, la couverture radio n’y changera rien. Le Wi-Fi professionnel repose sur un réseau LAN filaire solide, pas seulement sur une planification radio bien réalisée.

La lisibilité du site, condition de toute intervention future

Le quatrième niveau, c’est la lisibilité. Un site qui a grandi par ajouts successifs finit souvent avec des équipements branchés sans logique claire, des switchs d’appoint, des petits commutateurs non managés ajoutés derrière des bureaux, un adressage disparate, des règles historiques que personne n’ose toucher, et aucune documentation exploitable. Le problème n’est pas seulement technique. Il devient organisationnel. Chaque intervention coûte plus cher, prend plus de temps, et augmente le risque de bord.

Comment concevoir l’architecture réseau local à partir des usages réels du site

La bonne approche consiste à partir de ce que le site doit réellement transporter. Cette logique est la même que sur l’ensemble d’une architecture réseau d’entreprise, mais elle s’applique ici à l’échelle locale. Un site commercial léger, un siège avec téléphonie IP, un entrepôt, une agence recevant du public ou un atelier industriel ne demandent pas le même LAN.

Téléphonie IP et visioconférence, des flux sensibles dès le réseau local

La téléphonie IP fait partie des premiers usages à considérer. Un téléphone IP n’est pas un poste bureautique de plus. Il doit démarrer rapidement, rester alimenté, rejoindre le bon VLAN, conserver une priorité correcte, et ne pas subir les transferts de fichiers ou les sauvegardes locales. Dès qu’un site porte de la voix, le LAN doit intégrer cette contrainte. Cela renvoie naturellement aux mécanismes de la téléphonie IP et à la logique d’un VLAN dédié à la VoIP.

La visioconférence et les outils collaboratifs ont des attentes proches. Ils supportent un peu mieux les variations que la voix pure, mais deviennent vite désagréables dès que la latence locale augmente ou que les files de priorité ne sont pas cohérentes. Sur un site où plusieurs salles s’activent simultanément, le LAN ne doit pas être pensé comme un simple plan de câblage. Il doit être pensé comme une infrastructure de circulation temps réel.

Applications métier, fichiers lourds et sauvegardes locales

Les applications métier locales ou semi-locales pèsent aussi dans la conception. Un atelier qui dialogue avec des terminaux, un site logistique avec lecteurs mobiles, un environnement de conception avec échanges de fichiers lourds, ou une agence qui s’appuie sur des impressions réseau sensibles à la disponibilité ne produisent pas les mêmes flux qu’un plateau de bureautique classique. Le réseau local doit alors arbitrer entre trafic interactif, trafic lourd et équipements périphériques.

Une sauvegarde locale lancée au mauvais moment ne devrait pas suffire à dégrader un site entier. Si c’est le cas, ce n’est pas seulement un problème de volume. C’est souvent le signe qu’aucune hiérarchie n’a été pensée entre les usages.

Wi-Fi invité, terminaux mobiles et objets connectés

Le Wi-Fi invité, les terminaux mobiles et les objets connectés ajoutent une autre contrainte. Un site peut très bien fonctionner tant qu’il n’héberge que des postes fixes, puis devenir fragile dès qu’on y ajoute des bornes, des smartphones métier, des écrans connectés, des caméras ou des équipements tiers. Ce n’est pas seulement une question de débit. C’est une question de séparation, de sécurité et de visibilité.

Concevoir l’architecture réseau local à partir des usages, c’est accepter que tous les équipements ne méritent ni le même traitement, ni le même niveau de confiance, ni la même priorité. C’est aussi ce qui évite les réseaux plats où la simplicité apparente finit par produire l’inverse de la simplicité.

Switch manageable, VLAN, QoS et switch PoE, les briques qui structurent un bon réseau LAN

Un réseau local d’entreprise tient sur quelques briques de base. Elles ne sont pas spectaculaires, mais elles font la différence entre un site pilotable et un site subi.

Le switch manageable occupe la première place. Il permet de créer des VLAN, de voir les ports actifs, de suivre les erreurs d’interface, de remonter des statistiques, de prioriser certains flux, de gérer les uplinks, parfois de sécuriser les ports et de superviser l’état global du site. Sans cela, l’exploitation travaille à l’aveugle.

Le VLAN joue ensuite un rôle central. Il permet de séparer logiquement les usages sans nécessairement multiplier les infrastructures physiques. Un VLAN voix, un VLAN data, un VLAN Wi-Fi invité, un VLAN caméra ou IoT, un VLAN administration. Cette séparation répond à deux besoins. Le premier concerne la performance et la maîtrise des flux. Le second concerne la sécurité et la limitation des communications inutiles.

La QoS sur le réseau LAN reste souvent sous-estimée. Beaucoup de discussions sur la qualité de service se concentrent sur le WAN ou sur la sortie Internet. Pourtant, la QoS commence localement. Si les paquets voix ne sont pas reconnus et servis proprement dès le site, la dégradation peut naître avant même la traversée d’un lien opérateur. Les mécanismes détaillés dans le guide sur la QoS réseau prennent déjà tout leur sens au niveau local.

Le switch PoE mérite une attention particulière dans la réalité d’un site. Alimenter les téléphones IP, les bornes Wi-Fi ou certaines caméras par le câble réseau simplifie le déploiement, mais impose de raisonner en budget de puissance, en capacité réelle du switch et en répartition des équipements. Un sous-dimensionnement PoE ne se manifeste pas toujours immédiatement. Il surgit au moment où l’on ajoute des bornes, où l’on remplace des postes, ou quand tout le parc redémarre simultanément après un incident électrique.

Tableau comparatif des briques d’un réseau LAN structuré

| Brique LAN | Rôle concret dans l’entreprise | Ce qui se passe quand elle manque |

|---|---|---|

| Switch manageable | Visibilité, VLAN, QoS, supervision, pilotage | Réseau opaque, dépannage lent, aucune séparation fiable |

| VLAN | Séparation logique des usages et des niveaux de confiance | Voix, data, invités et IoT se mélangent |

| QoS locale | Priorisation des flux sensibles comme la voix | Les usages temps réel subissent les flux lourds |

| Switch PoE | Alimentation des téléphones IP et bornes Wi-Fi par le câble | Déploiement plus lourd, limites cachées sur les extensions |

| Câblage Cat6/Cat6A | Capacité physique à 1 Gbit/s ou 10 Gbit/s sur les liaisons montantes | Plafond de débit, erreurs physiques, brassage illisible |

| Uplinks correctement dimensionnés | Transport entre switchs sans point d’étranglement | Saturation locale malgré des ports utilisateurs rapides |

Un bon réseau LAN n’a pas besoin d’être complexe pour être robuste. Il a besoin d’être intentionnel, c’est-à-dire structuré autour de briques simples, documentées et cohérentes entre elles.

La segmentation réseau dans un LAN d’entreprise, premier niveau de sécurité

La sécurité réseau ne commence pas au firewall de sortie. Elle commence dans le LAN. Un site qui met téléphones, postes utilisateurs, Wi-Fi invité, caméras et objets connectés dans le même espace logique se prive d’un levier fondamental. La segmentation permet de contenir les flux, de clarifier les zones de confiance et de limiter la propagation d’un incident.

Séparer les usages pour éviter qu’ils se gênent mutuellement

Le premier bénéfice est opérationnel. Quand la voix circule dans un segment propre, elle ne se mélange pas aux usages bureautiques ou invités. Quand le Wi-Fi visiteurs est isolé, il ne devient pas un raccourci vers des ressources internes. Quand les caméras et objets connectés disposent de leur propre segment, ils cessent d’être des voisins silencieux dans le même espace que les postes.

Limiter la propagation d’un incident réseau ou sécurité

Le second bénéfice relève de la sécurité. Un poste compromis sur un réseau plat voit trop de choses et peut dialoguer avec trop d’équipements. Sur un réseau LAN segmenté, les mouvements latéraux deviennent plus difficiles. La propagation d’un incident ralentit. Les règles deviennent plus explicites. Le réseau cesse d’être un espace uniforme où tout circule par défaut.

Le firewall prolonge la segmentation LAN, il ne la remplace pas

Le troisième bénéfice concerne la compréhension globale de l’architecture. Une architecture segmentée rend le site plus lisible. On sait où placer les flux, où contrôler les échanges, et quels segments méritent une surveillance particulière. Cela crée un point d’appui naturel vers la cybersécurité et vers le rôle d’un firewall d’entreprise dans le contrôle des communications entre zones.

Le firewall ne remplace pas une bonne segmentation du réseau LAN. Il la prolonge. Sans segmentation locale, le firewall hérite d’un site déjà brouillé. Avec une segmentation propre, il applique des règles sur des zones cohérentes au lieu d’essayer de corriger un réseau plat.

Les erreurs qui fragilisent un réseau LAN d’entreprise

Les réseaux locaux qui posent problème ne sont pas toujours mal installés au départ. Ils sont souvent devenus fragiles parce qu’ils ont été modifiés sans fil directeur. Un switch ajouté dans un bureau, une borne branchée là où il restait un port, un VLAN historique laissé tel quel, un brassage refait sans repérage, et le site entre dans une zone grise où tout tient, mais rien n’est propre.

Mélanger tous les usages sur le même segment logique

La première erreur consiste à tout mélanger. Quand la voix, la data, l’invité, les caméras et des équipements périphériques partagent le même espace logique, les effets de bord se multiplient. Le réseau devient moins prévisible, moins sécurisé et plus difficile à prioriser.

Installer des switchs sans visibilité ni administration

La deuxième erreur consiste à sous-estimer l’importance du switch manageable. Tant qu’il n’y a ni téléphonie IP, ni bornes, ni besoin de visibilité, certains sites s’en sortent avec des équipements élémentaires. Mais dès que le nombre d’usages augmente, l’absence d’administration devient un piège. On ne voit plus les erreurs, on ne suit plus les ports, on ne pilote plus rien.

Sous-dimensionner le switch PoE pour les téléphones et les bornes

La troisième erreur concerne le budget de puissance PoE. Beaucoup de projets ajoutent des téléphones ou des bornes sans recalculer sérieusement la capacité des switchs. Le réseau semble fonctionner, jusqu’au moment où un ajout de parc ou un redémarrage simultané révèle que l’alimentation n’a jamais été pensée à l’échelle du site. Le budget PoE total d’un switch (souvent exprimé en watts) se consomme rapidement quand les équipements se multiplient.

Confondre couverture Wi-Fi et qualité du réseau local

La quatrième erreur consiste à croire qu’une bonne couverture Wi-Fi suffit. Une borne récente ne compense pas un uplink saturé, un VLAN incohérent, un switch mal dimensionné ou un câblage réseau illisible. Le Wi-Fi révèle souvent les faiblesses du réseau LAN plus vite qu’il ne les corrige.

Ne pas documenter le câblage, les VLAN et l’adressage

La cinquième erreur tient à l’absence de documentation. Un site sans plan de brassage fiable, sans cartographie des VLAN, sans logique d’adressage, sans nomenclature homogène, devient rapidement dépendant de la mémoire de quelques personnes. Le jour où elles ne sont plus là, chaque intervention redevient une exploration.

Comment savoir si votre réseau LAN est bien dimensionné

Un LAN correctement dimensionné n’est pas forcément silencieux. Il est surtout cohérent avec les usages qu’il supporte. Les signes de faiblesse apparaissent rarement sous la forme d’une panne franche. Ils prennent plus souvent la forme d’irritants récurrents : des appels qui deviennent moins nets à certaines heures, des bornes Wi-Fi qui semblent correctes mais se dégradent dès qu’une salle est pleine, des postes qui mettent du temps à retrouver le réseau, des erreurs aléatoires difficiles à reproduire.

Les signaux faibles qui montrent qu’un réseau local fatigue

Le premier indicateur reste l’expérience utilisateur. Dans un site sain, les symptômes ne dépendent pas d’une combinaison mystérieuse de circonstances. Dans un site mal dimensionné, l’instabilité apparaît dès que plusieurs usages se croisent. C’est souvent le signe qu’un goulot se situe dans le LAN, sur un uplink, dans une priorité absente ou dans un équipement sous-dimensionné.

Les indicateurs à suivre sur un réseau local d’entreprise

Le second indicateur vient de la visibilité technique. Un réseau local sérieux remonte des statistiques exploitables, notamment l’utilisation des interfaces, les erreurs physiques, la saturation sur les liaisons montantes, l’état du PoE et le comportement des segments logiques. Sans cette vision, le diagnostic repose sur les plaintes et les impressions, pas sur des faits.

La capacité du site à évoluer sans bricolage

Le troisième indicateur tient à la capacité du site à évoluer. Un LAN bien conçu accepte l’ajout de téléphones, de bornes, d’utilisateurs ou de segments sans remise à plat brutale. Un LAN fragile supporte l’existant, mais toute extension devient un facteur de risque.

Un réseau local d’entreprise bien dimensionné ne se reconnaît pas au nombre de gigabits annoncés. Il se reconnaît à la stabilité de ses usages, à la clarté de son exploitation et à sa capacité à absorber les évolutions sans bricolage permanent.

Réseau LAN, VoIP et Wi-Fi d’entreprise, le trio qui se dégrade ensemble quand le site est mal pensé

Beaucoup d’incidents utilisateurs sont formulés de manière trompeuse. On entend que le téléphone coupe, que le Wi-Fi est mauvais ou que la visioconférence passe mal. Chaque symptôme semble pointer un univers différent. En réalité, ces dégradations partagent souvent la même origine locale.

Un téléphone IP dépend du PoE, du VLAN voix, de la qualité de commutation et de la priorisation locale. Si un seul de ces éléments se dérègle, la voix devient moins stable. Le problème peut ensuite être amplifié par le WAN, mais il n’est pas forcément né là.

Une borne Wi-Fi dépend, elle aussi, du PoE, du VLAN, de l’uplink, de la capacité du switch et de la lisibilité du réseau local. Une borne parfaitement installée côté radio peut devenir médiocre si le LAN sur lequel elle repose ne suit pas.

La visioconférence cumule les exigences. Elle dépend du LAN, du Wi-Fi éventuel, de la sortie Internet et parfois du WAN. C’est pour cela qu’elle agit comme un bon révélateur de qualité d’ensemble. Un site qui souffre en visioconférence n’a pas forcément un problème opérateur. Il a souvent une chaîne de réseau local déjà fragilisée avant même de sortir du bâtiment.

Le lien avec la voix reste particulièrement structurant. La téléphonie IP, la logique du VLAN dédié à la VoIP et les mécanismes de RTP et RTCP rappellent pourquoi les flux temps réel tolèrent mal l’irrégularité, et pourquoi cette irrégularité naît souvent dans le LAN.

Comment faire évoluer un réseau local d’entreprise sans tout reconstruire

La remise à niveau d’un LAN n’impose pas forcément une refonte totale. Beaucoup de sites peuvent être redressés par étapes, à condition de travailler dans le bon ordre.

Retrouver d’abord de la lisibilité sur le câblage et les VLAN existants

Le premier chantier consiste souvent à récupérer de la compréhension. Cartographier les équipements, identifier les uplinks, comprendre le brassage, documenter les VLAN existants, relever les points d’alimentation PoE, vérifier les interconnexions. Sans ce travail, la modernisation reste superficielle.

Traiter les vrais points de contrainte avant de changer le matériel

Le second chantier consiste à corriger les points de faiblesse réels. Un switch central trop ancien, des uplinks insuffisants, une distribution PoE trop juste, des segments non séparés, des mini-switchs parasites dans les bureaux. Ce sont eux qui créent la plupart des comportements incohérents, pas le matériel récent qui fonctionne bien en aval.

Profiter des projets existants pour remettre le réseau LAN au propre

Le troisième chantier consiste à profiter des projets déjà prévus. Une migration VoIP, un renouvellement Wi-Fi, une extension d’étage, un projet de sécurité ou de supervision sont souvent les meilleurs moments pour remettre le réseau local au propre. Le LAN n’a pas besoin d’être traité comme un projet isolé. Il peut être repris au moment où le site change déjà de profil.

Préparer l’exploitation future, pas seulement la remise à niveau immédiate

Le quatrième chantier consiste à penser l’exploitation future. Un LAN remis à niveau mais non documenté retombera vite dans les mêmes travers. Il faut une logique de nommage, de plans de brassage, de repérage et de supervision qui survive aux personnes et aux années.

Faire évoluer un réseau LAN, ce n’est pas changer du matériel pour changer du matériel. C’est redonner au site une structure lisible qui accompagne les usages réels au lieu de les subir.

Le réseau LAN n’est pas un sujet de baie informatique, c’est un sujet d’architecture réseau

La tentation est grande de reléguer le LAN dans les sujets d’exécution. On parle architecture pour le WAN, la résilience, le cloud ou la cybersécurité. Puis on traite le réseau local comme une couche secondaire, presque mécanique. C’est une erreur de lecture.

Un site n’est pas performant parce qu’il a acheté de bons équipements. Il l’est parce que son réseau local a été pensé en cohérence avec ce qu’il transporte. Les flux voix, les applications métier, le Wi-Fi, les objets connectés, la sécurité, la supervision et les évolutions futures ne se juxtaposent pas. Ils s’organisent.

C’est aussi ce qui distingue une logique de catalogue d’une logique d’architecture réseau local. Livrer un switch ou une borne ne dit rien du site si personne ne sait où passent les flux, comment ils sont séparés, à quel niveau ils sont priorisés et comment ils seront exploités demain. À l’inverse, un LAN bien conçu peut rester sobre en matériel tout en offrant une excellente qualité de service, parce qu’il suit une intention claire.

Le réseau LAN d’entreprise n’est pas une couche secondaire. C’est la fondation locale sur laquelle reposent la voix, le Wi-Fi, la sécurité et la stabilité quotidienne du site. Si cette fondation est négligée, tout le reste devient plus coûteux à maintenir et plus difficile à diagnostiquer.

Approfondir le réseau local et les composants qui le structurent

Le sujet du LAN gagne à être relié à plusieurs briques proches. Le réseau IP apporte la base logique de circulation des paquets sur un site et au-delà. Le guide sur le protocole TCP/IP aide à relier les usages, les ports, les couches et les mécanismes concrets qui traversent le LAN. Le modèle OSI reste utile pour replacer les fonctions de commutation, de routage, de transport et de sécurité au bon niveau.

Pour les usages voix, la téléphonie IP et le VLAN dédié à la VoIP prolongent naturellement cet article. Pour la maîtrise des flux et des zones, la page sur le firewall d’entreprise et la page pilier cybersécurité permettent d’élargir vers les enjeux de contrôle et de segmentation. Pour une vue plus globale de l’assemblage des briques, la page infrastructure réseau pour entreprises constitue le prolongement le plus orienté architecture.

FAQ sur le réseau LAN d’entreprise

Quelle est la différence entre un réseau LAN et un réseau WAN ?

Le réseau LAN est le réseau local d’un site, alors que le réseau WAN relie plusieurs sites distants entre eux. Le LAN transporte les flux à l’intérieur d’un bâtiment ou d’un campus, entre postes, serveurs, bornes Wi-Fi et téléphones IP. Le WAN intervient quand ces flux doivent rejoindre un autre site, un datacenter ou un point central d’entreprise. Les deux coexistent dans la plupart des architectures multi-sites, mais un mauvais LAN ne se corrige pas avec un bon WAN.

À quoi sert un switch manageable dans un réseau local d’entreprise ?

Un switch manageable sert à piloter le réseau local au lieu de simplement distribuer des ports. Il permet de créer des VLAN, d’appliquer une QoS, de superviser les interfaces, de suivre les erreurs et de structurer proprement la téléphonie IP, le Wi-Fi et les différents segments du site. Sans lui, le réseau reste opaque et difficile à maintenir. Un switch non manageable peut suffire sur un site très petit sans contrainte de voix ni de segmentation, mais devient rapidement un obstacle dès que le nombre d’usages augmente.

Quelle différence entre un switch PoE et un switch standard dans un réseau LAN ?

Un switch PoE alimente les équipements connectés directement par le câble réseau, sans alimentation électrique dédiée sur chaque appareil. Dans un réseau LAN d’entreprise, cela simplifie le déploiement des téléphones IP et des bornes Wi-Fi, mais impose de calculer sérieusement le budget de puissance disponible. Un switch PoE standard délivre souvent entre 30 et 60 watts au total, un switch PoE+ ou PoE++ peut aller nettement au-delà. Sous-dimensionner ce budget, c’est s’exposer à des équipements qui s’éteignent ou refusent de démarrer lors d’une extension de parc.

Pourquoi créer plusieurs VLAN sur un réseau LAN ?

Créer plusieurs VLAN permet de séparer les usages et les niveaux de confiance à l’intérieur du réseau local. Cette séparation améliore la lisibilité du site, la stabilité de certains flux comme la voix et la sécurité globale. Un VLAN voix, un VLAN data, un VLAN invité ou un VLAN IoT évitent que tous les équipements cohabitent sans contrôle dans le même espace logique. Sur un réseau plat, une sauvegarde locale peut dégrader la voix. Sur un réseau segmenté, chaque usage dispose de son propre espace.

Le Wi-Fi remplace-t-il le câblage réseau dans une entreprise ?

Le Wi-Fi ne remplace pas le câblage réseau dans une entreprise, parce qu’il repose lui-même sur un LAN filaire solide. Les bornes Wi-Fi doivent être raccordées à des switchs correctement dimensionnés, souvent alimentées en PoE, et intégrées dans une logique VLAN propre. Le sans-fil étend les usages et les terminaux mobiles, mais il ne supprime pas le besoin d’un réseau local physique bien conçu. Une borne branchée sur un uplink saturé ou un switch non manageable restera une borne médiocre, quelle que soit sa génération Wi-Fi.

Faut-il un VLAN dédié pour la téléphonie IP ?

Un VLAN dédié pour la téléphonie IP est fortement recommandé dès qu’un site transporte plusieurs flux ou plusieurs familles d’équipements. Cette séparation aide à mieux isoler la voix, à appliquer une qualité de service cohérente et à simplifier le diagnostic en cas de dégradation. Sur un site très simple avec peu de terminaux et aucun flux concurrent, ce n’est pas toujours indispensable. Dès que le LAN gagne en densité, ce choix devient structurant et évite une grande partie des problèmes de qualité vocale.

Comment savoir si un réseau local d’entreprise est saturé ?

Un réseau local d’entreprise saturé se reconnaît par des dégradations récurrentes dès que plusieurs usages se croisent. Les appels VoIP deviennent moins stables, le Wi-Fi se dégrade aux heures de charge, certains accès deviennent irréguliers et les ralentissements semblent difficiles à expliquer. La supervision des interfaces, des uplinks, du PoE et des erreurs réseau permet de confirmer l’origine du problème et de distinguer une saturation physique d’un problème de priorisation.

Le firewall suffit-il à sécuriser un réseau LAN ?

Le firewall ne suffit pas à sécuriser un réseau LAN si le site n’est pas déjà segmenté correctement. Il contrôle les flux entre zones et vers l’extérieur, mais il n’efface pas un réseau plat où trop d’équipements partagent le même espace logique. La sécurité locale commence par la séparation des usages en VLAN distincts, puis se prolonge par le filtrage et la politique de contrôle. Sans segmentation préalable, le firewall hérite d’un site brouillé qu’il ne peut pas corriger seul.

Quel câblage réseau choisir pour un réseau LAN d’entreprise ?

Le câblage Cat6A est le standard recommandé pour un réseau LAN d’entreprise en nouvelle installation. Il supporte le 10 Gbit/s sur 100 mètres et anticipe les besoins sur les liaisons montantes entre switchs. Le Cat6 reste acceptable pour les postes utilisateurs à 1 Gbit/s. Un câblage sous-catégorisé ou mal terminé crée des limitations physiques que le matériel actif ne peut pas compenser, notamment sur les uplinks entre baies ou entre étages.