Réseau WAN d'entreprise, la colonne vertébrale qui relie les sites, les flux et les priorités métier

Un réseau WAN d'entreprise mal pensé dégrade les échanges entre sites, la voix, l'accès aux applications cloud et la continuité de service. Ce guide explique comment structurer un WAN lisible, priorisé et réellement exploitable.

Deux agences fonctionnent bien en local, mais leurs échanges deviennent laborieux dès qu’elles communiquent entre elles. Les appels inter-sites se dégradent aux heures chargées. L’ERP centralisé répond correctement depuis le siège et lentement depuis les agences. Un site subit une coupure, le secours bascule, mais personne ne sait vraiment quels services restent disponibles. Dans la plupart de ces situations, le sujet n’est pas la qualité des fibres prises individuellement. Le sujet est le réseau WAN d’entreprise, autrement dit la façon dont l’entreprise relie ses sites, arbitre ses flux et maintient une cohérence d’ensemble quand les usages se multiplient.

On parle souvent des accès un par un : la fibre de tel site, la 4G de secours, le contrat MPLS, le projet SD-WAN, les sorties Internet locales ou le firewall de périmètre. Chacun de ces éléments a sa logique propre. Mais ces briques ne prennent leur sens que lorsqu’elles s’inscrivent dans une même intention. Le réseau WAN n’est pas une addition de liens. C’est ce qui détermine comment les sites communiquent entre eux, quels flux gardent la priorité quand la capacité se tend, où sort le trafic Internet et ce qui reste accessible lorsqu’un lien tombe.

Le réseau LAN d’entreprise organise les flux à l’intérieur d’un site. Le WAN organise les flux entre les sites et vers l’extérieur. C’est lui qui transforme une entreprise multi-sites en réseau cohérent, ou en empilement d’agences qui se débrouillent chacune avec leur accès local. Quand il est clair, les usages restent lisibles. Quand il est mal pensé, tout semble fonctionner à peu près jusqu’au jour où la charge, une panne ou un projet supplémentaire révèlent que personne ne sait vraiment comment les flux circulent.

Si vous cherchez une vue plus globale sur l’ensemble des briques qui composent la connectivité d’une entreprise, la page sur le réseau d’entreprise et celle dédiée à l’infrastructure réseau posent le cadre d’ensemble. Ici, l’objectif est plus précis : zoomer sur le réseau WAN, là où se jouent l’interconnexion des sites, la continuité d’activité et la cohérence des flux à l’échelle de toute l’organisation.

Réseau WAN ou réseau étendu, ce que recouvre vraiment ce terme en entreprise

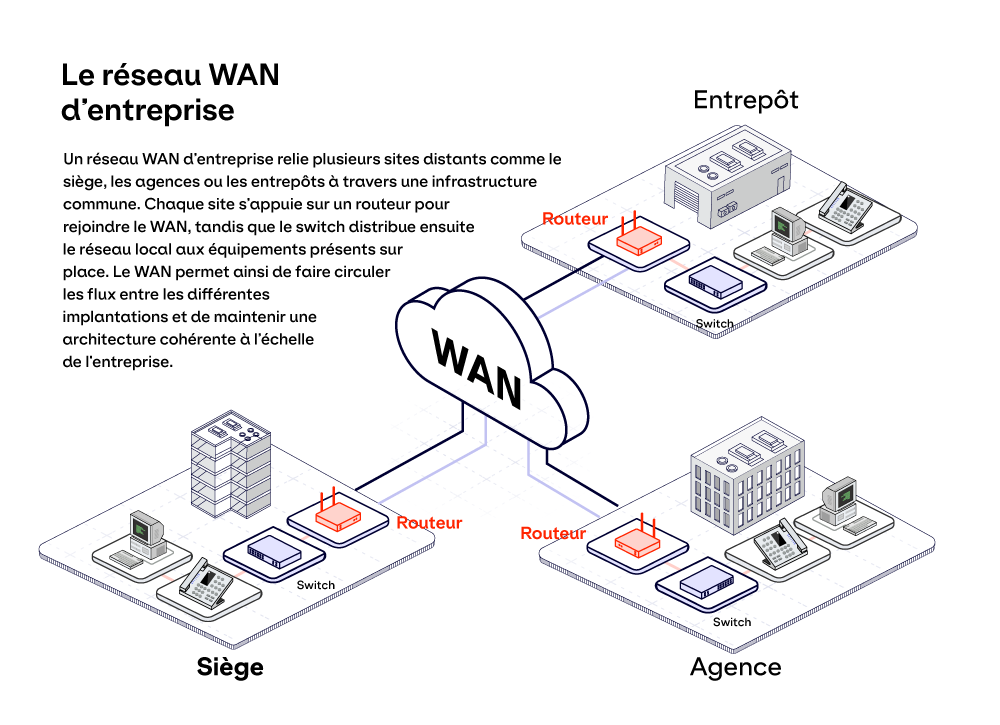

Le réseau WAN, pour Wide Area Network ou réseau étendu, désigne le réseau qui relie plusieurs sites distants entre eux. Là où le LAN couvre un bâtiment, un étage ou un campus, le WAN couvre plusieurs implantations, parfois réparties dans des villes ou des régions différentes. Il sert à relier un siège à des agences, un site industriel à un datacenter, des télétravailleurs à des ressources internes, ou encore des sites à des applications cloud.

Le WAN porte des usages qui ne réagissent pas du tout de la même manière au réseau. Un appel téléphonique inter-sites génère environ 80 kbps mais tolère zéro variation de délai au-delà de 30 ms de gigue, sous peine de voix hachée. Une réplication de base de données peut peser plusieurs gigaoctets et accepte d’attendre, mais va saturer n’importe quel lien si rien ne l’encadre. Un accès RDP à un ERP hébergé au siège devient pénible dès que la latence dépasse 50 ms, sans qu’aucune panne ne soit déclarée. Ces trois usages coexistent souvent sur le même lien WAN, et si personne n’a défini leurs priorités respectives, c’est la sauvegarde de la nuit précédente qui décidera de la qualité des appels du matin.

Trois notions sont souvent mélangées. Le LAN correspond au réseau local d’un site. Le WAN correspond aux liens et aux mécanismes qui relient ces sites entre eux. L’accès Internet permet de sortir vers les services externes. Ces trois couches se complètent sans se remplacer : un excellent lien WAN ne corrige pas un LAN plat, et une bonne fibre locale ne compense pas un routage inter-sites mal conçu.

Pour replacer ce sujet dans une lecture plus globale des échanges IP, le guide sur le réseau IP et celui consacré au protocole TCP/IP permettent de relier les usages métier aux mécanismes réels de transport et de priorisation.

Un WAN d’entreprise ne se résume pas à relier des sites, il arbitre des flux qui n’ont pas les mêmes besoins

Un WAN donne parfois l’illusion de la simplicité tant que les besoins restent modestes. Quelques agences, un siège, un accès Internet sur chaque site, et l’entreprise travaille. Le problème apparaît quand les usages se densifient. Un outil métier centralisé, des équipes en visioconférence, de la téléphonie IP inter-sites, des ressources cloud critiques, une politique de sécurité homogène, un secours à activer en cas de coupure : soudain la question n’est plus seulement de relier les points. La question devient de décider, dans un lien à 200 Mbps partagé entre dix usages, ce qui passe en premier.

Voix, sauvegarde et ERP ne cohabitent pas sans arbitrage

Un appel VoIP entre deux agences ne consomme presque rien en débit, mais il est détruit par quelques dizaines de millisecondes de gigue. À l’inverse, une sauvegarde nocturne mal planifiée peut absorber 80 % d’un lien WAN pendant deux heures, sans qu’aucune alarme ne se déclenche, et sans que personne ne réalise que les téléphones ont mal fonctionné toute la matinée suivante. Ce n’est pas un problème de capacité. C’est un problème d’absence de règles.

Quand tous les flux sont traités à égalité, ce sont souvent les sauvegardes ou les synchronisations lourdes qui finissent par décider de la qualité des appels. Sur un lien MPLS, les classes de service sont souvent définies à la souscription. Sur un lien Internet avec SD-WAN, il faut les configurer explicitement, avec un marquage DSCP cohérent de bout en bout.

Le chemin réseau compte autant que le débit affiché

Un site peut disposer d’une fibre 500 Mbps et pourtant mal fonctionner dans l’ensemble du réseau d’entreprise. Cas réel : une agence avec 200 Mbps de bande passante, des appels qui craquent chaque matin entre 9h et 10h. Le diagnostic révèle que la sauvegarde du serveur local remonte vers le siège via le lien MPLS, qui est dimensionné à 50 Mbps. La fibre locale ne sert à rien sur ce chemin. Le problème n’est pas l’accès, c’est le goulot sur le lien inter-sites, que personne n’avait mesuré parce que personne ne le supervisait.

Réduire le diagnostic WAN à une question de mégabits, c’est passer à côté de la majorité des incidents réels. Ce qui compte, c’est la capacité sur le chemin effectivement emprunté par chaque type de flux.

Le WAN porte des décisions d’architecture que personne ne repose jamais

Les sorties Internet sont-elles locales ou centralisées ? Ont-elles jamais été décidées, ou sont-elles le résultat de ce qui a été installé en urgence un jour ? Les accès cloud sortent-ils au plus proche des sites ou repassent-ils par le siège ? Les sites critiques ont-ils un double accès testé ? Les flux voix ont-ils une classe dédiée sur chaque segment du chemin ?

Dans beaucoup d’entreprises, ces questions n’ont jamais vraiment été tranchées Le WAN fonctionne sur des configurations héritées que personne n’ose toucher, parce que personne n’est sûr de comprendre ce qu’elles font. Un réseau WAN bien conçu répond explicitement à chacune de ces questions. Un WAN subi les laisse ouvertes, et le réseau fonctionne par habitude plus que par intention.

Comment concevoir l’architecture WAN à partir des usages réels de l’entreprise

La bonne approche consiste à partir des usages, pas des liens disponibles au catalogue. Une entreprise avec deux agences commerciales légères, un siège et quelques outils SaaS ne demande pas le même WAN qu’un groupe multi-sites avec téléphonie centralisée, ERP hébergé, sauvegardes récurrentes inter-sites et exigences de continuité élevées.

Voix et visioconférence inter-sites, les flux les plus sensibles au chemin WAN

La téléphonie IP et la visioconférence sont les premiers usages à cartographier dans la conception d’un WAN, parce qu’ils sont les plus intransigeants sur la qualité du chemin. Un appel qui traverse le réseau WAN n’est pas seulement dépendant du réseau local de départ. Il dépend de la latence inter-sites, du jitter sur le lien, de la façon dont les paquets RTP sont traités à chaque routeur de transit. Sur un MPLS bien configuré, les paquets voix passent en EF (Expedited Forwarding) avec priorité stricte. Sur un lien Internet sans QoS, ils attendent leur tour derrière les téléchargements.

C’est particulièrement vrai quand l’entreprise centralise son IPBX au siège : chaque appel d’une agence vers l’extérieur fait un aller-retour WAN complet avant même de sortir chez l’opérateur. Sur un lien à 50 ms de latence, ce double trajet devient perceptible. La téléphonie IP et les mécanismes RTP/RTCP expliquent pourquoi ces quelques dizaines de millisecondes font une différence audible.

Applications métier centralisées et accès RDP : une fatigue silencieuse

Les applications hébergées au siège ou dans un datacenter créent une dépendance quotidienne au WAN que les utilisateurs ne verbalisent pas toujours comme un problème réseau. Ils disent que “l’ERP est lent” ou que “les fichiers mettent du temps à s’ouvrir”. En réalité, l’application elle-même fonctionne bien. C’est la latence sur le chemin qui dégrade l’expérience.

Sur un accès RDP ou Citrix, 30 ms de latence supplémentaire se ressent directement dans la réactivité de l’interface. Sur un ERP qui fait des allers-retours fréquents entre client et serveur pour chaque action utilisateur, la somme des délais devient visible dès que la latence WAN dépasse 40 à 50 ms. Un WAN mal dimensionné ne provoque pas toujours des coupures nettes. Il crée surtout une fatigue d’usage que les équipes finissent par considérer comme normale, jusqu’à ce qu’on leur montre ce que ça donne avec un lien correct.

Cloud, SaaS et le problème du trafic qui repasse par le siège

Le cloud a changé la topologie utile du WAN d’une façon que beaucoup d’architectures existantes n’ont pas suivie. Historiquement, les flux allaient des agences vers le siège, puis du siège vers Internet. Aujourd’hui, une large part du trafic va directement vers des services SaaS : Microsoft 365, Salesforce, outils de visio, applications métier hébergées.

Sur un WAN classique centralisé, ces flux remontent quand même jusqu’au siège pour sortir sur Internet. Un utilisateur d’une agence à Lyon qui ouvre un fichier SharePoint voit son trafic partir vers Paris, sortir sur Internet depuis le siège, atteindre un datacenter Microsoft en Europe, puis revenir. Le détour peut ajouter 30 à 60 ms de latence sur un usage qui serait instantané avec une sortie Internet locale. C’est ce problème spécifique qui a motivé beaucoup de migrations vers le SD-WAN avec des sorties locales par site.

Secours et continuité : ce que le 4G ne couvre pas toujours

Un lien de secours 4G ou 5G est souvent présenté comme une solution simple. En pratique, son comportement au moment de la bascule dépend de ce qu’on lui a demandé de reprendre. Une 4G à 20 Mbps qui hérite sans arbitrage de tout le trafic d’un site de cinquante personnes va saturer en quelques minutes. La téléphonie va souffrir, les sauvegardes vont bloquer les accès cloud, et l’exploitation découvrira que le secours est pire que la coupure.

Ce qui fonctionne, c’est un secours avec une liste courte d’usages autorisés en mode dégradé : la voix, les accès critiques à l’ERP, les emails. Le reste attend le rétablissement du lien principal. Cette hiérarchie doit être configurée avant l’incident, pas décidée en urgence quand tout le monde appelle en même temps.

MPLS, SD-WAN, accès Internet professionnels : les grandes briques d’un WAN structuré

Le VPN MPLS, socle des architectures multi-sites exigeantes

Le VPN MPLS reste une référence dans beaucoup d’architectures WAN multi-sites. Ce qui le distingue concrètement, c’est que le transport ne passe pas par Internet. Les paquets entrent dans le réseau de l’opérateur dès le site, reçoivent un label MPLS qui détermine leur chemin complet jusqu’à destination, et ressortent sur le site cible sans jamais transiter par un nœud public. La latence est stable, prévisible, garantie contractuellement. Les classes de service (voix, données critiques, best effort) sont respectées sur tout le trajet parce que l’opérateur contrôle chaque équipement intermédiaire.

Ce modèle reste pertinent sur les sites où la voix ou des applications interactives centralisées représentent un usage quotidien important. Le guide sur le MPLS et celui sur le VPN MPLS détaillent les engagements de performance et les cas d’usage.

Le SD-WAN, l’intelligence de routage sur liens hétérogènes

Le SD-WAN n’est pas une technologie de transport. C’est une couche de pilotage posée au-dessus de liens existants. Concrètement, un équipement SD-WAN sur un site mesure en continu la latence, la gigue et la perte de paquets sur chaque lien disponible (FTTO, FTTH, 4G, MPLS), et route chaque flux applicatif vers le chemin le plus adapté à cet instant. Un appel Teams part sur le MPLS quand il est disponible, bascule sur la fibre Internet avec QoS si le MPLS se dégrade, et en dernier recours sur la 4G pour maintenir la voix. Le tout sans intervention humaine.

Son intérêt principal n’est pas la bascule automatique, qui existe aussi sans SD-WAN. C’est la visibilité et la granularité : on sait précisément quel flux emprunte quel chemin, avec quelles métriques, et on peut définir des règles par application plutôt que par protocole. Un lien Teams qui dégrade déclenche une alerte dans le portail SD-WAN, pas un ticket utilisateur. C’est ce décalage de posture, de réactif à proactif, qui change le quotidien de l’exploitation. La page SD-WAN prolonge cette lecture.

Les accès physiques, socle du WAN

Le SD-WAN comme le MPLS reposent toujours sur des accès bien réels. Ils reposent sur des accès réels, notamment la fibre FTTO avec ses garanties de rétablissement, la fibre FTTH moins coûteuse mais mutualisée, ou un routeur 4G de secours en backup. Le choix de ces accès conditionne la capacité physique du WAN, sa symétrie et sa tenue sous charge. Une entreprise qui veut faire passer de la voix inter-sites sur son WAN ne choisit pas ses liens comme des abonnements grand public. Elle raisonne en débit symétrique, en garantie de rétablissement, en comportement lors des pics.

Tableau comparatif des briques d’un réseau WAN structuré

| Brique WAN | Rôle concret dans l’entreprise | Ce qui se passe quand elle manque |

|---|---|---|

| VPN MPLS | Transport privé avec QoS garantie et SLA contractuels | Latence variable, classes de service non tenues sur les liens publics |

| SD-WAN | Pilotage dynamique des chemins et visibilité applicative | Bascule manuelle, diagnostic lent, aucune règle par application |

| Fibre FTTO | Lien principal symétrique avec GTR sur chaque site critique | Asymétrie montant/descendant, pas de garantie de rétablissement |

| Lien de secours 4G/5G | Continuité dégradée sur les flux critiques lors d’une coupure | Rupture totale d’activité le temps du rétablissement du lien principal |

| QoS WAN | Priorisation explicite de la voix et des flux applicatifs critiques | La sauvegarde nocturne dégrade les appels du lendemain matin |

| Supervision exploitable | Métriques par lien, par chemin et par application | Diagnostic sur la base des plaintes utilisateurs, jamais sur des faits |

| Sorties Internet cohérentes | Proximité cloud, contrôle sécurité et performances SaaS | Latence allongée sur Microsoft 365 ou Salesforce, filtrage hétérogène |

Un bon réseau WAN n’a pas besoin d’être sophistiqué pour être solide. Il doit surtout être pensé : chaque lien a un rôle, chaque flux a une priorité, chaque coupure a un scénario.

QoS WAN : comment la priorisation fonctionne concrètement sur les liens inter-sites

La qualité de service est souvent présentée comme un concept. Dans la réalité d’un WAN, c’est une série de décisions de configuration que quelqu’un a soit prises, soit omises.

Ce qui se passe sans QoS sur un lien partagé

Sur un lien WAN sans politique de priorisation, tous les paquets entrent dans la même file d’attente. Quand la file déborde parce que plusieurs usages se disputent la bande passante, l’équipement jette des paquets. La voix et les sauvegardes sont traités à égalité. Un paquet RTP d’un appel téléphonique attend derrière un paquet TCP d’une mise à jour logicielle. Résultat : de la gigue, des micro-coupures et des appels qui se dégradent précisément aux heures où le réseau est chargé, sans que les métriques de débit montrent quoi que ce soit d’anormal.

La QoS ne crée pas de bande passante. Elle décide ce qui passe quand il n’y en a pas assez pour tout le monde. Sur un lien MPLS, les classes EF (Expedited Forwarding pour la voix), AF (Assured Forwarding pour les applications interactives) et BE (Best Effort pour les sauvegardes) sont configurées à la souscription. Sur un lien Internet avec SD-WAN, elles doivent être définies dans les politiques applicatives et respectées sur chaque équipement du chemin.

Le problème de la QoS qui s’arrête au routeur de site

Un travers fréquent : la QoS est configurée sur le routeur du site, les paquets sont marqués correctement en DSCP EF à la sortie du poste ou du téléphone, mais les équipements intermédiaires du FAI ou du lien WAN ignorent ces marquages. Le résultat est une QoS qui existe sur le papier et disparaît dès que le paquet franchit la frontière du site.

Sur un MPLS, ce problème n’existe pas : l’opérateur garantit contractuellement le respect des classes de service de bout en bout. Sur un lien Internet, il faut soit vérifier que les marquages sont bien honorés, soit utiliser un SD-WAN qui applique ses propres mécanismes de priorisation indépendamment des marquages du réseau sous-jacent. Les mécanismes détaillés dans le guide sur la QoS réseau prennent tout leur sens à ce niveau.

La résilience WAN : ce que le secours doit couvrir, pas seulement exister

Beaucoup d’entreprises pensent avoir un secours parce qu’un second lien figure dans l’inventaire. La résilience ne se mesure pas à la présence d’un abonnement supplémentaire. Elle se mesure au comportement réel du site pendant l’incident.

Le scénario de bascule que personne n’a testé

La bascule automatique sur 4G fonctionne dans les tests de démo. En production, les surprises arrivent ailleurs. Le tunnel VPN vers le siège ne remonte pas sur le nouveau chemin parce que l’IP change. Le téléphone IP n’arrive pas à s’enregistrer parce que le VLAN voix n’est pas routé par le secours. Le filtrage web du bureau distant ne s’applique plus parce qu’il passe par un proxy centralisé qui n’est plus joignable. Ces problèmes ne se découvrent que lors d’une vraie coupure, ou lors d’un test planifié. Le test planifié est nettement préférable.

Un secours opérationnel suppose au minimum que quelqu’un ait coupé le lien principal délibérément, regardé ce qui se passait réellement et documenté ce qui fonctionnait et ce qui ne fonctionnait pas.

Tous les sites ne méritent pas le même niveau de résilience

Une agence de cinq commerciaux qui travaillent principalement sur des outils SaaS avec des téléphones mobiles peut encaisser une coupure de deux heures sans dommage majeur. Le siège qui concentre la téléphonie, le traitement des commandes et les accès ERP n’a pas les mêmes marges. L’architecture WAN doit refléter cette hiérarchie explicitement. Certains sites méritent un double accès filaire sur deux opérateurs distincts. D’autres peuvent s’appuyer sur une 4G dimensionnée pour la voix et les accès critiques. D’autres encore peuvent attendre.

Ce n’est pas une décision technique. C’est une décision métier que quelqu’un doit avoir prise et documentée.

Ce que le mode dégradé doit conserver

Un bon plan de continuité WAN ne dit pas seulement “ça bascule”. Il précise, pour chaque site, quels flux restent actifs sur le secours (voix, accès ERP, emails), quels usages sont volontairement bloqués (sauvegardes, mises à jour, streaming), et quelle dégradation est acceptable pendant combien de temps. Ces règles se configurent à l’avance dans le routeur ou le SD-WAN, pas au moment où le lien principal tombe et que tout le monde appelle en même temps.

Sortie Internet centralisée ou locale : l’arbitrage qui change tout pour le cloud

Le WAN n’est plus seulement un sujet de liaison privée entre sites. Depuis que les flux SaaS représentent souvent plus de 50 % du trafic d’une entreprise, la question de la sortie Internet est devenue aussi importante que le routage inter-sites.

Le hairpinning : quand les données font un détour inutile

Sur un WAN avec sortie Internet centralisée au siège, un utilisateur d’une agence à Bordeaux qui ouvre un fichier sur SharePoint Online voit son trafic partir vers Paris, sortir sur Internet depuis le datacenter du siège, atteindre un serveur Microsoft en Europe (souvent aux Pays-Bas ou en Irlande), puis revenir. Ce trajet aller-retour complet s’appelle du hairpinning. Il peut ajouter 40 à 80 ms de latence sur un usage qui serait instantané avec une sortie Internet locale.

Ce n’était pas un problème quand les ressources étaient toutes au siège. C’est devenu un problème réel dès que Teams, Salesforce ou votre ERP cloud ont remplacé le serveur local. Beaucoup d’entreprises ont constaté que leurs outils de collaboration “rament” depuis que tout est passé en SaaS, sans réaliser que l’architecture WAN n’a pas évolué avec les usages.

La sortie locale rapproche le cloud mais disperse la sécurité

La réponse évidente est d’ajouter une sortie Internet locale sur chaque site. Le trafic vers les SaaS sort directement, la latence baisse, et l’expérience utilisateur s’améliore. Mais les sorties locales multiplient les points de filtrage à gérer, les politiques de sécurité à synchroniser, et les journaux à centraliser. Un firewall par site sans politique commune est une recette pour des comportements hétérogènes et des angles morts de sécurité.

C’est pour cela que le SD-WAN avec une plateforme de sécurité cloud (SASE) est apparu comme une réponse : sorties locales par site, sécurité appliquée par une couche cloud centralisée, politique homogène sans hairpinning. La logique du firewall d’entreprise reste indispensable dans ce schéma, mais elle s’applique différemment.

Les erreurs qui fragilisent un réseau WAN d’entreprise

Les WAN qui posent problème ne sont pas toujours nés d’un mauvais projet. Ils deviennent fragiles à force d’ajouts successifs, sans fil directeur.

Empiler les liens sans décider comment les flux circulent

Un site avec une fibre FTTO principale, un lien MPLS existant, une sortie Internet ajoutée en urgence lors d’un déménagement et une 4G posée après une coupure : personne ne sait vraiment quel flux emprunte quel chemin. L’ERP passe peut-être par Internet au lieu du MPLS parce qu’une règle de routage n’a jamais été corrigée. L’entreprise a l’impression d’avoir de la redondance. Elle a surtout de l’imprévisibilité. Le premier diagnostic sérieux révèle souvent que le lien “principal” ne transporte pas les flux critiques.

Confondre débit contractuel et performance réelle

Un lien à 1 Gbps avec 80 ms de latence inter-sites est moins utile pour la voix qu’un lien à 100 Mbps avec 10 ms. Le débit ne résout pas la latence, et la latence ne se voit pas dans les statistiques de bande passante. Un DSI qui renouvelle son contrat WAN en se concentrant uniquement sur le débit et le prix rate les deux indicateurs qui déterminent vraiment la qualité de l’expérience utilisateur. Ce sont la latence, la gigue et le taux de perte de paquets qui décident si les appels passent bien, pas le nombre de mégabits.

Garder une sortie Internet centralisée quand 60 % du trafic va vers le cloud

Beaucoup d’entreprises qui ont migré vers des outils SaaS entre 2020 et 2023 ont conservé une architecture WAN conçue pour un monde où tout était hébergé au siège. Le résultat est un WAN qui fonctionne, mais qui impose un détour systématique à chaque accès cloud. Migrer les outils sans faire évoluer la topologie de sortie Internet, c’est optimiser le logiciel sans toucher à l’infrastructure qui le sert. Le gain de productivité attendu du SaaS se retrouve absorbé par une latence que l’architecture produit elle-même.

Installer un secours non testé

Un routeur 4G branché depuis trois ans qui n’a jamais basculé n’est pas un secours. C’est un équipement dont personne ne sait s’il fonctionne encore. La carte SIM a peut-être expiré. Le tunnel VPN n’est peut-être plus configuré pour l’IP de la 4G. Le DHCP du routeur est peut-être en conflit avec le réseau local. Ces problèmes ne se découvrent jamais en test. Ils se découvrent le jour où le lien principal tombe et où la 4G devrait prendre le relais.

Exploiter sans supervision des chemins

Quand un utilisateur se plaint que “le VPN rame”, l’équipe IT sans supervision se retrouve à regarder le débit global du lien, qui est normal. Elle teste manuellement un ping, qui répond correctement. Elle conclude que le problème vient du poste. En réalité, le lien MPLS a basculé sur le secours Internet depuis deux heures à cause d’une micro-panne, et l’ERP génère 200 ms de latence au lieu de 8 ms. Sans supervision des chemins réellement empruntés et des métriques par classe de trafic, chaque incident devient un débat, pas un diagnostic.

Comment savoir si votre réseau WAN est bien dimensionné

Un WAN correctement dimensionné ne se reconnaît pas à son débit théorique. Il se reconnaît au fait que les usages se comportent de façon prévisible, y compris sous charge.

Les signaux faibles d’un WAN qui fatigue

Les appels inter-sites deviennent moins propres entre 9h et 10h, précisément quand les sauvegardes de nuit se terminent et que les synchronisations matinales se déclenchent. L’ERP répond bien depuis le siège et avec un décalage perceptible depuis les agences. Une visioconférence se passe bien depuis Paris et mal depuis Lyon, sans qu’on sache pourquoi. Ce type d’irrégularité liée à l’heure ou au site d’origine pointe presque toujours vers le WAN, pas vers les équipements locaux. Le poste de l’utilisateur n’a pas changé entre 8h55 et 9h05.

Ce que la supervision doit permettre de voir

Un WAN sérieux doit permettre de répondre en moins de cinq minutes aux questions suivantes : quel est le chemin actuellement emprunté par les flux voix ? Le lien MPLS est-il en primaire ou en secours ? Quelle est la latence mesurée entre le siège et chaque agence en ce moment ? Y a-t-il une interface saturée quelque part ? Quel site consomme le plus sur quel type de trafic ?

Sans ces réponses disponibles en temps réel, l’exploitation gère des impressions, pas un réseau. Les décisions de dimensionnement se prennent sur la base des plaintes utilisateurs plutôt que sur des données objectives, et les incidents se prolongent le temps de reconstituer ce qui s’est passé.

La capacité à faire évoluer le WAN sans tout redessiner

Un WAN bien conçu accepte l’ouverture d’un nouveau site, l’ajout d’un nouveau flux métier ou l’augmentation des usages cloud sans remise à plat brutale. Un WAN fragile fonctionne tant qu’on ne lui demande rien de plus. Quand une nouvelle agence doit être raccordée en trois semaines, la question “est-ce qu’on peut juste ajouter un accès et le rattacher au VPN existant” a une réponse simple si l’architecture est documentée et cohérente, et une réponse très longue si elle ne l’est pas.

WAN, LAN, voix et cloud : pourquoi les incidents apparaissent souvent au mauvais endroit

Les incidents réseau sont souvent formulés de manière trompeuse. Une agence dit que “Teams coupe”. Une autre dit que “le VPN rame”. Le siège considère que “la fibre du site distant est mauvaise”. Ce diagnostic de surface oriente les investigations dans la mauvaise direction pendant des heures.

Un appel inter-sites qui se dégrade ne vient pas forcément du téléphone ni du LAN local. Il peut venir d’un lien WAN qui a basculé sur son secours sans que personne ne l’ait remarqué, d’un changement de chemin BGP chez l’opérateur, ou d’une sauvegarde lancée manuellement par un utilisateur au mauvais moment. Une application SaaS qui rame depuis une agence peut venir du hairpinning sur la sortie Internet centralisée, pas d’un problème réseau local. C’est pour cela qu’un WAN bien conçu ne s’isole pas du reste de l’architecture. Il s’articule avec le réseau LAN, la sécurité, la voix et les usages cloud, et la supervision couvre l’ensemble de la chaîne, pas seulement les liens.

Le lien avec la téléphonie reste particulièrement structurant. La téléphonie IP, le trunk SIP et les mécanismes RTP et RTCP rappellent pourquoi les flux temps réel tolèrent mal l’irrégularité, et pourquoi cette irrégularité peut naître sur un chemin WAN même quand le réseau local de départ est parfaitement sain.

Comment faire évoluer un réseau WAN d’entreprise sans tout reconstruire

Commencer par cartographier ce qui existe vraiment

Le premier chantier est presque toujours une mauvaise surprise. Lister les sites, les liens, les opérateurs, les contrats, les dates d’échéance, les débits réels mesurés, les chemins de secours et leur état réel. Vérifier que les règles de routage correspondent à l’intention. Identifier les links qui existent dans les contrats mais pas dans la supervision. Dans la plupart des réseaux WAN qui ont grandi par ajouts successifs, cette cartographie révèle des liens fantômes, des règles contradictoires et des secours non fonctionnels. C’est un travail peu glamour, mais c’est lui qui rend toute évolution suivante plus rapide et moins risquée.

Corriger les contraintes réelles avant de changer de technologie

Migrer vers le SD-WAN sur une infrastructure dont les classes de service n’ont jamais été configurées, dont les chemins ne sont pas documentés et dont les secours n’ont jamais été testés, c’est ajouter une couche de pilotage sur un réseau dont personne ne comprend le fonctionnement de base. Le SD-WAN ne corrige pas un WAN structurellement incohérent. Il le pilote mieux, ce qui n’est pas la même chose.

Profiter des projets existants pour remettre le WAN au propre

Une refonte téléphonie, un déploiement SD-WAN, une bascule vers un nouvel opérateur, une extension de site ou un projet cloud sont les meilleurs moments pour corriger l’architecture WAN, parce que tout le monde est déjà mobilisé et que les configurations vont de toute façon être touchées. La remise à niveau du WAN n’a pas toujours besoin d’un projet dédié. Beaucoup d’entreprises ont remis leur WAN à plat à l’occasion d’une migration vers Teams ou d’un renouvellement de contrat MPLS, sans dépense supplémentaire significative.

Le réseau WAN n’est pas un sujet de liens opérateurs, c’est un sujet d’architecture réseau

La tentation est grande de traiter le WAN comme un arbitrage entre contrats. MPLS ou SD-WAN. Fibre ou 4G de secours. Sortie locale ou centralisée. Ces comparaisons ont leur utilité, mais elles supposent que l’entreprise a déjà répondu à des questions plus fondamentales : quels usages portent quels flux, avec quelles exigences de latence, de disponibilité et de priorité ?

Une entreprise n’obtient pas un bon réseau WAN parce qu’elle a acheté les bons abonnements. Elle l’obtient parce qu’elle a défini comment ses flux doivent circuler, testé que le secours fonctionne vraiment, configuré des classes de service cohérentes de bout en bout, et mis en place une supervision qui lui permet de voir ce qui se passe avant que les utilisateurs ne se plaignent.

Le réseau WAN n’est pas une addition de liens. Il détermine quels flux gardent la priorité, où sort le trafic Internet et ce qui reste accessible en cas de coupure. Quand cette colonne vertébrale est claire et documentée, chaque nouveau site s’intègre proprement, chaque incident se diagnostique vite, et chaque évolution se prépare sans improvisation.

FAQ sur le réseau WAN d’entreprise

Quelle est la différence entre un réseau WAN et un réseau LAN ?

Le réseau LAN correspond au réseau local d’un site, tandis que le réseau WAN relie plusieurs sites, accès ou environnements distants entre eux. Le réseau LAN organise la circulation à l’intérieur d’un bâtiment ou d’un campus. Le WAN organise les échanges entre agences, siège, datacenter, cloud et sorties Internet. Les deux couches sont complémentaires, mais un bon LAN ne compense pas un mauvais WAN, pas plus qu’un bon WAN ne corrige un réseau local fragilisé.

À quoi sert un WAN dans une entreprise multi-sites ?

Le réseau WAN sert à interconnecter les sites d’une entreprise et à faire circuler les flux critiques entre eux dans des conditions cohérentes de performance, de sécurité et de priorité. Il porte la voix, les accès à des applications centralisées, les ressources cloud, les échanges inter-sites et parfois la sécurité des sorties Internet. Sans WAN structuré, chaque site finit par fonctionner comme une île plus ou moins bien reliée aux autres, avec des comportements imprévisibles dès que la charge augmente.

Comment fonctionne l’interconnexion de sites sur un réseau WAN ?

L’interconnexion de sites sur un réseau WAN repose sur des liens physiques reliés par des équipements de routage qui échangent des informations de chemin et appliquent des politiques de trafic. Selon la technologie choisie, VPN MPLS, SD-WAN ou VPN IPsec, la qualité de service, la visibilité et la maîtrise des flux varient sensiblement. Le MPLS garantit un transport privé avec des engagements contractualisés. Le SD-WAN pilote dynamiquement plusieurs liens hétérogènes. Le VPN IPsec chiffre les flux sur Internet sans garantie de performance intrinsèque.

Qu’est-ce qu’un réseau multi-sites et comment le structurer correctement ?

Un réseau multi-sites est une architecture WAN qui relie plusieurs implantations d’une même entreprise en leur permettant d’échanger des flux de façon cohérente, sécurisée et prioritisée. Le structurer correctement suppose de commencer par les usages réels : quels flux circulent entre quels sites, quels sont les niveaux de criticité, quels sont les besoins de résilience par site, et où sortent les flux Internet. Une fois ces réponses stabilisées, le choix technologique entre MPLS, SD-WAN ou hybrid WAN découle naturellement des contraintes identifiées.

Quelle différence entre MPLS et SD-WAN ?

Le MPLS repose sur un réseau privé opérateur avec des classes de service garanties contractuellement de bout en bout. Le SD-WAN est une couche de pilotage qui mesure en continu la qualité de plusieurs liens et route chaque flux applicatif vers le chemin le plus adapté à l’instant T. Les deux approches ne s’excluent pas. Dans beaucoup d’architectures, le MPLS porte les flux les plus sensibles, le SD-WAN orchestre l’ensemble et pilote les bascules.

Un bon accès fibre suffit-il à faire un bon WAN ?

Non. Une bonne fibre améliore la capacité d’un site, mais ne définit pas à elle seule la qualité du réseau WAN. Un lien à 1 Gbps avec 80 ms de latence inter-sites est moins utile pour la voix qu’un lien à 100 Mbps avec 10 ms. Il faut aussi penser le routage entre sites, la hiérarchie des flux, le lien de secours, la supervision et la sécurité.

Faut-il un lien de secours sur chaque site ?

Pas nécessairement sur chaque site, mais un lien de secours devient fortement recommandé dès qu’un arrêt de connectivité bloque la téléphonie, les applications ou l’activité locale. L’important n’est pas seulement d’avoir un second lien. C’est de définir à l’avance quels usages sont autorisés en mode dégradé, de configurer ces règles dans le routeur ou le SD-WAN, et de tester la bascule avant d’en avoir besoin.

La QoS est-elle encore utile sur un réseau WAN moderne ?

Oui, dès que plusieurs familles de flux partagent les mêmes liens. Sur un MPLS, les classes EF, AF et BE sont souvent définies à la souscription et respectées par l’opérateur. Sur un lien Internet avec SD-WAN, elles doivent être configurées explicitement dans les politiques applicatives. Sans QoS, c’est la sauvegarde ou le téléchargement le plus volumineux qui décide de la qualité des appels.

Comment savoir si le WAN d’une entreprise est mal dimensionné ?

Un réseau WAN mal dimensionné se reconnaît par des dégradations qui dépendent de l’heure ou du site d’origine. Les appels se dégradent entre 9h et 10h. L’ERP répond bien depuis le siège et mal depuis les agences. Les visioconférences fonctionnent mieux depuis un site que depuis un autre, sans raison apparente. La supervision des métriques de latence, de gigue et des chemins réellement empruntés permet de confirmer le diagnostic en quelques minutes.

Le SD-WAN remplace-t-il toujours le MPLS ?

Non. Le SD-WAN ne remplace pas mécaniquement le MPLS dans tous les contextes. Certaines entreprises conservent du MPLS pour des flux précis ou pour des sites stratégiques tout en ajoutant du SD-WAN pour piloter plusieurs accès et les usages cloud. D’autres ont remplacé intégralement leur MPLS par du SD-WAN sur fibre Internet, avec des résultats satisfaisants sur les flux bureautiques mais des difficultés sur les flux voix aux heures de pointe.

Le firewall suffit-il à sécuriser un WAN d’entreprise ?

Le firewall est une brique centrale, mais il ne suffit pas seul. La sécurité WAN dépend aussi de l’architecture des sorties Internet, du cloisonnement des flux inter-sites, des accès distants et de la segmentation locale sur chaque site. Un firewall bien configuré sur un WAN dont les sorties Internet sont dispersées sans politique commune laisse des angles morts qu’aucune règle de filtrage ne peut combler.